Social engineering masih menjadi ancaman paling berbahaya. Ini terjadi karena manusia tetap menjadi target yang paling mudah dimanipulasi, meskipun teknologi terus berkembang.

Untuk memahami dan mencegah ancaman ini, para profesional keamanan menggunakan Social Engineering Toolkit sebagai alat simulasi dan pembelajaran yang realistis.

Simak artikel ini untuk mengenal pengertian, cara kerja, fitur-fitur, dan manfaat penggunaan Social Engineering Toolkit untuk meningkatkan keamanan bisnis!

Apa Itu Social Engineering Toolkit (SET)?

Social Engineering Toolkit (SET) adalah alat open-source berbasis Python yang dikembangkan oleh David Kennedy untuk melakukan simulasi serangan social engineering secara etis.

Alat ini dirancang agar Red Team bisa memahami bagaimana pelaku memanfaatkan interaksi manusia untuk mencuri informasi penting.

Berikut adalah keunggulan utama Social Engineering Toolkit dibandingkan alat lainnya:

- Mudah digunakan

- Mendukung berbagai jenis serangan

- Dapat dikustomisasi sesuai kebutuhan pengujian

- Terintegrasi dengan berbagai framework keamanan seperti Metasploit

Fitur-fitur Utama dalam Social Engineering Toolkit

Ada beberapa fitur canggih dalam Social Engineering Toolkit yang mempermudah simulasi skenario serangan di dunia nyata. Berikut adalah beberapa di antaranya:

1. Simulasi Serangan Phishing dan Spear Phishing

Dengan fitur ini, Anda dapat membuat email palsu yang menyerupai pesan resmi dari institusi atau perusahaan.

Simulasi ini membantu mengukur seberapa mudah korban tertipu untuk mengklik tautan berbahaya atau mengungkapkan data pribadinya.

Hasil simulasi ini akan dimanfaatkan untuk meningkatkan kesadaran dan kebijakan anti-phishing dalam bisnis.

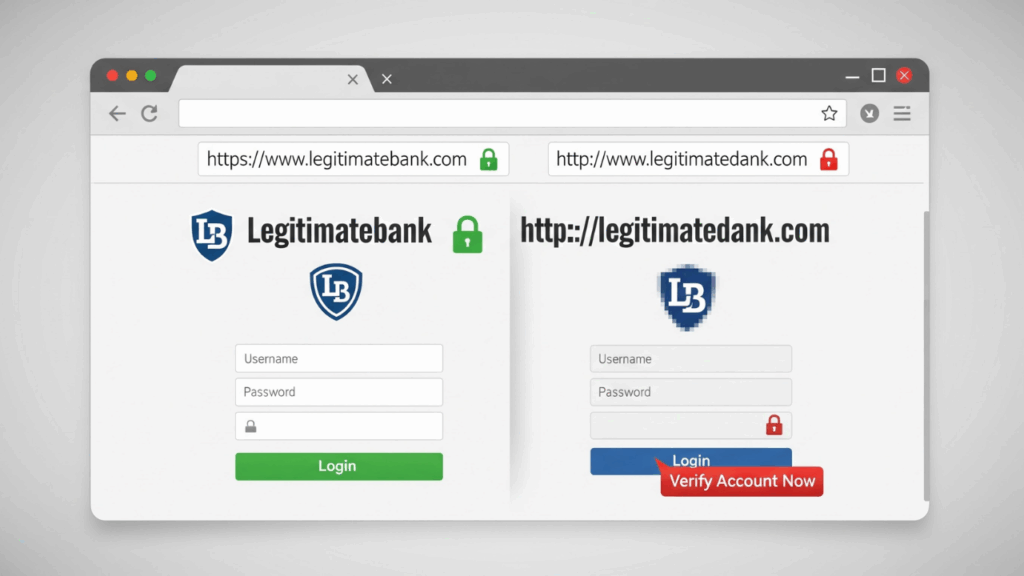

2. Pembuatan Website Palsu untuk Mencuri Kredensial (Website Cloning)

Dengan SET, Anda dapat menduplikasi website asli sehingga korban terpancing untuk memasukkan username dan password mereka.

Teknik ini digunakan untuk menguji kesadaran karyawan terhadap website palsu. Selain itu, Anda juga dapat menilai efektivitas kontrol keamanan seperti SSL awareness dan validasi URL.

Baca juga: Passwordless vs Multi-Factor Authentication: Mana yang Lebih Aman?

3. Pembuatan Media USB Berbahaya (Malicious USB Generation)

Fitur Social Engineering Toolkit selanjutnya adalah pembuatan file berbahaya di USB. Dari luar, file ini akan tampak seperti dokumen biasa.

Saat pengguna menjalankannya, file ini akan membuka koneksi balik atau mengeksekusi payload untuk simulasi serangan.

Fitur ini digunakan untuk melatih karyawan agar berhati-hati terhadap perangkat eksternal yang tidak dikenal.

4. Credential Harvesting dan Pengumpulan Informasi

Fitur credential harvesting ini digunakan untuk pengumpulan kredensial–seperti username dan password–dari website atau sistem bisnis.

Dengan ini, Red Team dapat menguji sejauh mana pengguna sadar terhadap risiko memasukkan data sensitif di halaman yang tidak aman. Mereka juga dapat merancang kebijakan login yang lebih aman dan efisien.

5. Integrasi dengan Metasploit dan Alat Penetration Testing Lainnya

SET terintegrasi dengan framework Metasploit, artinya Anda bisa melakukan pengujian lanjutan setelah memperoleh kredensial penting.

Kombinasi ini memberikan pengalaman simulasi Social Engineering Toolkit yang realistis, dari tahap manipulasi hingga eksploitasi sistem.

Manfaat Penggunaan Social Engineering Toolkit

Tak hanya menguji keamanan, SET juga dapat menjadi sarana pembelajaran untuk meningkatkan kesiapan kita dalam menghadapi ancaman digital.

- Mengidentifikasi Kelemahan terhadap Social Engineering: SET membantu mengungkap celah perilaku–misalnya respons terhadap email phishing atau website palsu–sehingga tim keamanan bisa melakukan perbaikan kebijakan secara tepat.

- Edukasi dan Pelatihan Kesadaran Keamanan bagi Karyawan: Simulasi nyata dengan SET memberikan pengalaman langsung bagi karyawan untuk mengenali ancaman nyata.

- Pengujian Ketahanan Sistem dan Prosedur Keamanan Manusiawi: Selain menguji teknis, SET membantu mengevaluasi efektivitas prosedur dan respons karyawan. Dengan ini, Red Team dapat memperbaiki SOP dan pelatihan berbasis temuan.

Etika dan Legalitas Penggunaan Social Engineering Toolkit

Saat menggunakan Social Engineering Toolkit, Anda tetap harus mengikuti etika profesional dan hukum yang berlaku. Ingatlah bahwa SET hanya digunakan untuk pembelajaran dan peningkatan keamanan saja.

1. Pentingnya Izin dan Persetujuan Sebelum Simulasi Serangan

Sebelum melakukan pengujian, Anda wajib mendapatkan izin resmi dari pihak terkait agar tidak melanggar privasi atau aturan hukum. Tanpa izin, simulasi bisa dianggap pelanggaran dan berpotensi mendatangkan sanksi hukum.

2. Batasan Legal dan Tanggung Jawab Pengguna Alat

Pengguna Social Engineering Toolkit harus memahami batas etika dalam setiap simulasi. Untuk itu, gunakanlah hasil pengujian untuk peningkatan keamanan internal saja, bukan untuk tujuan ilegal.

Baca juga: 7 Regulasi Keamanan Siber di Indonesia yang Harus Dipatuhi

3. Prinsip Ethical Hacking dalam Konteks Social Engineering

Dalam melakukan ethical hacking, Anda harus menggunakan SET secara bertanggung jawab dan transparan.

Dengan meningkatkan kesadaran dan pertahanan, SET memastikan kegiatan Red Team selalu tetap di lingkup profesional dan aman.

Kuasai Teknik Serangan Siber dengan Etis bersama Cyber Studio

Dari artikel ini, bisa disimpulkan bahwa Social Engineering Toolkit adalah tools penting bagi siapa pun yang ingin memahami cara kerja manipulasi digital.

Dengan mengenali teknik serangan dan simulasi yang dilakukan, Anda bisa memperkuat pertahanan bisnis–dari sisi teknis maupun manusiawi.

Jika Anda ingin belajar melakukan simulasi serangan secara etis, mari ikuti kursus Red Team dari Cyber Studio!

Dalam kursus ini, Anda akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuan Anda dalam mencegah serangan siber terkini!