Dalam praktik DevSecOps, Anda perlu mengintegrasikan keamanan sejak tahapan awal pengembangan sistem.

Untuk memastikan aplikasi ini tetap aman dan fungsional, Anda juga harus memilih metode SDLC yang tepat. Ini disebabkan karena setiap metode memiliki pendekatan berbeda dalam mengelola proses, risiko, dan pengujian keamanan.

Jika metode yang dipilih tidak selaras, maka Anda akan sulit menerapkan security by design dengan optimal.

Oleh karena itu, mari simak apa saja macam-macam metode SDLC terpopuler yang bisa dipertimbangkan!

Macam-Macam Metode SDLC Terpopuler

Setiap metode SDLC memiliki keunggulan dan keterbatasan, terutama dalam hal fleksibilitas, pengujian keamanan, dan automasi.

Berikut adalah beberapa metode SDLC terpopuler yang paling sering digunakan dalam lingkup DevSecOps.

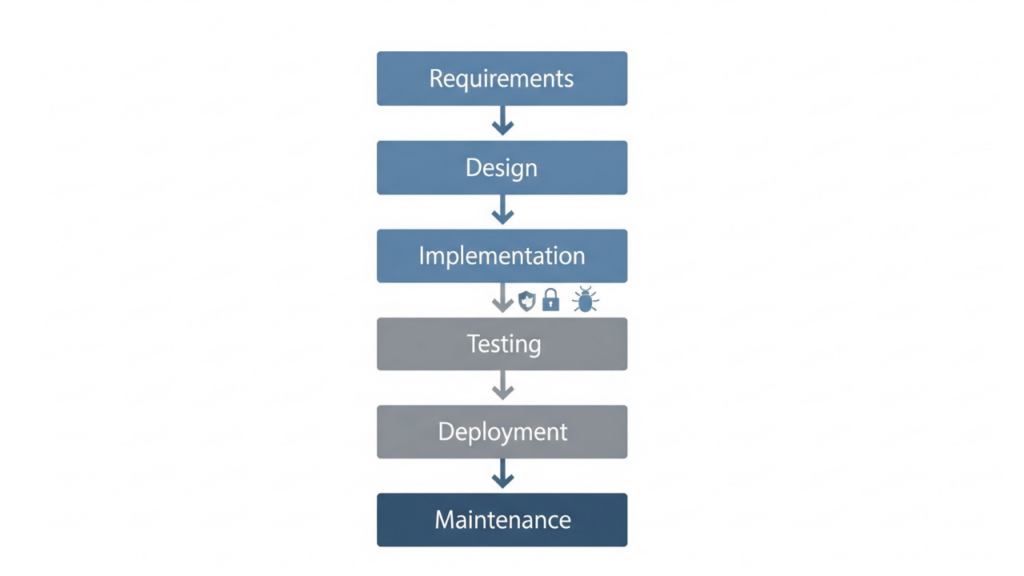

1. Metode Waterfall

Metode pertama adalah metode waterfall SDLC, metode klasik dengan alur kerja linear dan berurutan dari awal hingga akhir.

Anda harus menyelesaikan setiap fase terlebih dahulu sebelum melanjutkannya sehingga sulit melakukan perubahan di tengah jalan.

Metode ini cocok untuk penembangan sistem yang stabil dengan risiko perubahan yang rendah.

2. Metode Agile

Dalam metode Agile, Anda akan menggunakan sprint pendek yang berulang sebagai bentuk dari pendekatan iteratif dan incremental.

Keunggulan utamanya adalah Anda bisa menerapkan shift-left security, di mana pengujian keamanan dilakukan di setiap siklus pengembangan.

Dengan ini, tim Anda bisa mendeteksi dan memperbaiki kerentanan lebih cepat sebelum memasuki tahap produksinya. Metode Agile SDLC sangat cocok untuk proyek yang dinamis dan adaptif terhadap perubahan.

3. Model Prototype

Metode SDLC selanjutnya adalah prototype yang fokus untuk membuat aplikasi versi awal untuk diuji dan dievaluasi, baik oleh pengguna maupun stakeholder.

Dalam DevSecOps, pendekatan ini membantu mengidentifikasi kebutuhan keamanan sejak tahap eksplorasi awal. Tim Anda juga dapat menemukan potensi risiko lebih dini sebelum sistem dikembangkan secara penuh.

Model ini cocok untuk aplikasi yang masih dalam tahap eksplorasi atau berbasis user feedback.

4. Model Spiral (Risk-Driven)

Model Spiral menggabungkan konsep iteratif dengan fokus utama pada manajemen risiko. Setiap siklus spiral mencakup analisis risiko–termasuk risiko keamanan siber–sebelum melanjutkan ke tahap berikutnya.

Pendekatan ini sangat relevan untuk DevSecOps karena memprioritaskan prinsip keamanan dalam proses pengambilan keputusan.

Biasanya, model Spiral sering digunakan pada pengembangan sistem berskala besar, kompleks, dan berisiko tinggi.

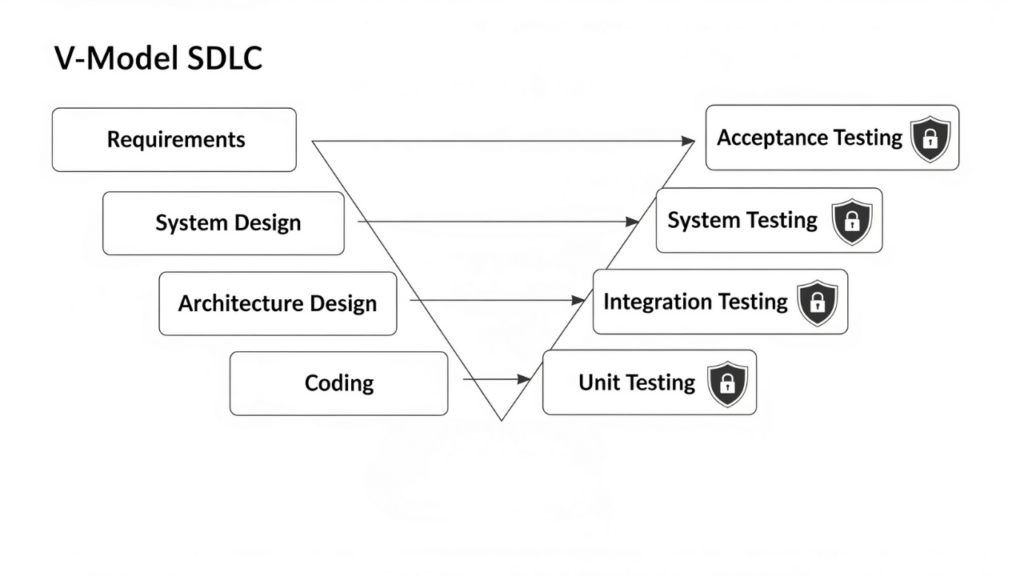

5. V-Model (Validation & Verification)

Metode SDLC selanjutnya adalah V-Model yang menghubungkan langsung antara tahap pengembangan dan tahap pengujian.

Setiap fase development memiliki pasangan fase testing yang sesuai untuk memastikan kontrol keamanan tervalidasi dengan baik di setiap tahap.

Model ini cocok jika Anda mengembangkan sistem yang memerlukan dokumentasi kuat dan standar pengujian yang ketat.

6. Metode Fountain

Metode Fountain merupakan variasi Waterfall yang lebih fleksibel karena setiap urutannya fasenya bisa dilakukan secara fleksibel, seperti desain, coding, dan testing.

Dalam metode ini, Anda bisa mengintegrasikan keamanan kapan saja–tanpa menunggu selesainya fase tertentu. Metode Fountain sering digunakan dalam pengembangan perangkat lunak berorientasi objek.

Perbandingan Singkat Setiap Metode SDLC untuk DevSecOps

Dari setiap metode SDLC di atas, Anda bisa menyimpulkan bahwa setiap metode memiliki karakteristik yang berbeda-beda.

Maka dari itu, simak tabel perbandingan singkatnya di bawah ini agar Anda bisa memahami metode mana yang paling sesuai dengan kebutuhan proyek dan tingkat risiko keamanan.

| Metode SDLC | Fleksibilitas | Biaya Perubahan | Keterlibatan Klien | Dokumentasi | Kecocokan Proyek |

| Waterfall | Rendah | Tinggi | Terbatas | Sangat Kuat | Kebutuhan tetap, compliance ketat |

| Agile | Sangat Tinggi | Relatif Rendah | Tinggi | Lebih Ringan | DevSecOps modern, automasi, CI/CD |

| Prototype | Tinggi | Meningkat Jika Banyak Iterasi | Aktif | Fungsional | Membutuhkan validasi cepat dengan klien |

| Spiral | Sedang | Sedang-Tinggi | Sedang-Tinggi | Kuat (Manajemen Risiko) | Sistem kritikal dan enterprise |

| V-Model | Rendah | Tinggi | Sedang | Kuat (Kontrol Kualitas) | Sistem dengan regulasi ketat |

Tips Memilih Metode SDLC yang Tepat untuk DevSecOps

Anda tidak bisa memilih metode SDLC secara sembarangan. Ikuti beberapa tips ini agar Anda mengutamakan beberapa aspek, seperti kecepatan, keamanan, dan kualitas yang sesuai dengan proyek.

1. Sesuaikan Metode SDLC dengan Skala dan Tujuan Proyek

Biasanya, proyek kecil dan eksperimental tidak terlalu membutuhkan metode sekompleks Spiral atau V-Model.

Berbeda dengan sistem enterprise dengan data sensitif memerlukan metode yang kuat dalam pengelolaan risiko. Untuk itu, pilihlah metode yang sesuai sejak awal untuk menghindari risiko overengineering.

2. Pertimbangkan Tingkat Risiko dan Kebutuhan Compliance

Jika proyek berada di industri yang diatur ketat–seperti finansial atau kesehatan–pilihlah metode dengan dokumentasi kuat.

Kebutuhan compliance akan mempengaruhi bagaimana proses integrasi keamanan dalam SDLC. Semakin tinggi risikonya, semakin penting Anda perlu memilih metode yang risk-driven.

3. Pastikan Metode Mendukung Automasi dan Integrasi Keamanan

DevSecOps sangat bergantung pada otomasi keamanan, seperti SAST, DAST, dan pipeline CI/CD.

Maka dari itu, pilihlah metode SDLC yang mendukung integrasi tools keamanan tanpa menghambat alur kerja tim.

Pilihlah SDLC yang Tepat untuk DevSecOps yang Lebih Kuat

Tidak ada satu metode SDLC yang sempurna untuk semua proyek DevSecOps. Kuncinya, Anda perlu memilih metode yang selaras dengan kebutuhan bisnis, risiko, dan kemampuan tim.

Dengan memahami berbagai metode SDLC yang tersedia, Anda dapat membangun sistem yang lebih aman sejak awal!

Jika Anda ingin mempelajari secure SDLC lebih lanjut, Anda perlu pendekatan dari Green Team. Oleh karena itu, mari daftarkan diri dalam kursus Green Team Fundamental dari Cyber Studio!

Di sini, Anda akan mempelajari beberapa hal menarik, seperti prinsip secure coding, defensive coding, serta DevSecOps fundamental.

Jangan tunggu sampai ada serangan terjadi. Mari siapkan diri Anda menjadi developer yang lebih peduli keamanan sistem!