Cryptographic Failures atau kegagalan perlindungan data akibat enkripsi yang lemah menempati posisi kedua dalam OWASP Top 10 sejak 2021 hingga sekarang.

Banyak kebocoran data berakar dari enkripsi yang salah konfigurasi, algoritma usang, atau manajemen kunci yang buruk.

Untuk mencegah hal itu, Red Team menerapkan simulasi peretasan enkripsi pada sistem target.

Mereka menggunakan berbagai tools peretasan enkripsi yang direkomendasikan berikut untuk menguji kekuatan enkripsi, memeriksa proteksi password/hash, dan mengungkap kelemahan implementasi.

Tools Peretasan Enkripsi Terpopuler

Dalam dunia ethical hacking, alat-alat ini dirancang khusus untuk mengukur kekuatan enkripsi dan sistem keamanan dari sisi penyerang.

Berikut adalah beberapa tools peretasan enkripsi yang paling yang sering digunakan oleh para Red Team profesional.

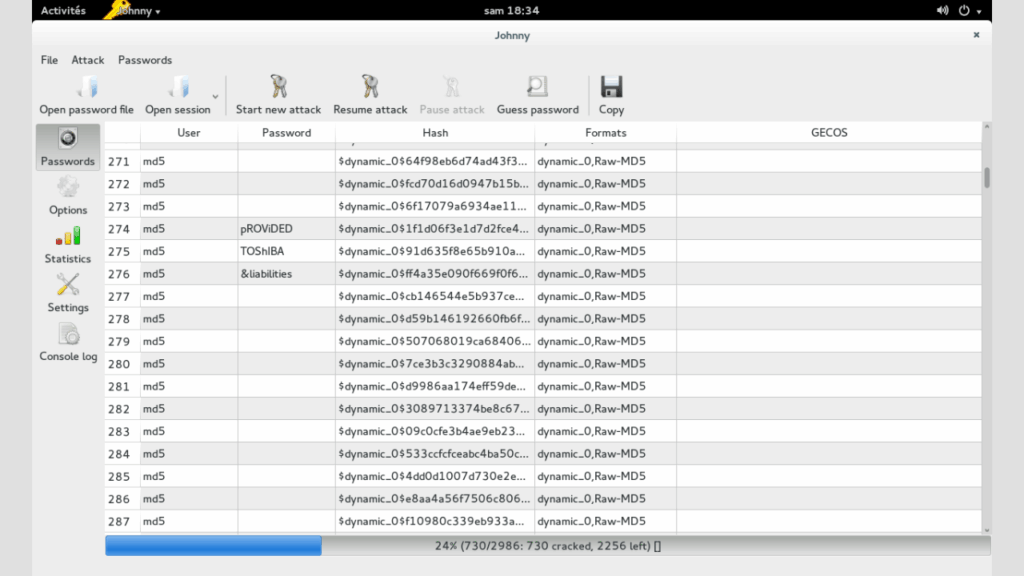

1. John the Ripper

Sumber: Openwall.info

Tool klasik ini dikenal sebagai salah satu alat peretasan password paling serbaguna. John the Ripper mendukung berbagai format hash–seperti MD5, SHA, hingga DES–sehingga Anda bisa melakukan pengujian lokal di berbagai sistem operasi.

Dengan mengkombinasikan teknik dictionary attack dan brute force attack, alat ini dapat menemukan kombinasi enkripsi dengan efisien.

Baca juga: 10 Teknik Peretasan Password yang Menjadi Andalan Red Team

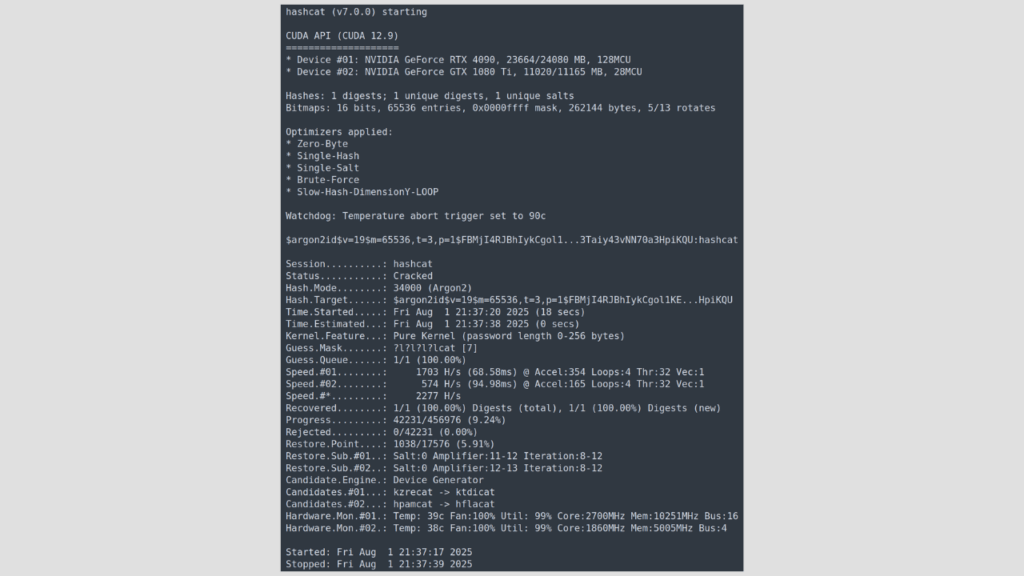

2. Hashcat

Sumber: Hashcat

Hashcat sering disebut sebagai tool password recovery tercepat di dunia. Dengan dukungan GPU, alat ini dapat memproses miliaran hash per detik dengan lebih dari 200 algoritma enkripsi yang berbeda.

Tool ini bisa dimanfaatkan untuk pengujian besar-besaran, terutama bagi Red Team yang ingin mengetahui seberapa kuat sistem enkripsi yang digunakan bisnis.

3. Hydra

Hydra adalah tool brute force populer untuk menguji autentikasi jaringan dan login online. Ia mendukung banyak protokol–seperti HTTP, FTP, SSH, dan Telnet–sehingga ideal untuk menguji sistem yang terhubung ke internet.

Selain cepat, Hydra juga bisa dijalankan secara paralel sehingga Anda bisa menguji beberapa target secara bersamaan.

4. Medusa

Medusa merupakan salah satu alat brute force tercepat yang bisa digunakan untuk melancarkan serangan paralel untuk beberapa akun dengan kecepatan tinggi.

Fleksibilitas dan skalabilitasnya membuat Medusa sering dipakai dalam skenario Red Team skala besar.

5. SQLMap

Tools selanjutnya adalah SQLMap, sebuah tool otomatis yang dapat mendeteksi dan mengeksploitasi kerentanan SQL injection. Anda bisa menggunakannya untuk mengakses hash password yang tersimpan di database.

Selain memudahkan eksploitasi, SQLMap juga digunakan untuk memahami tingkat kerentanan sistem database terhadap serangan injeksi.

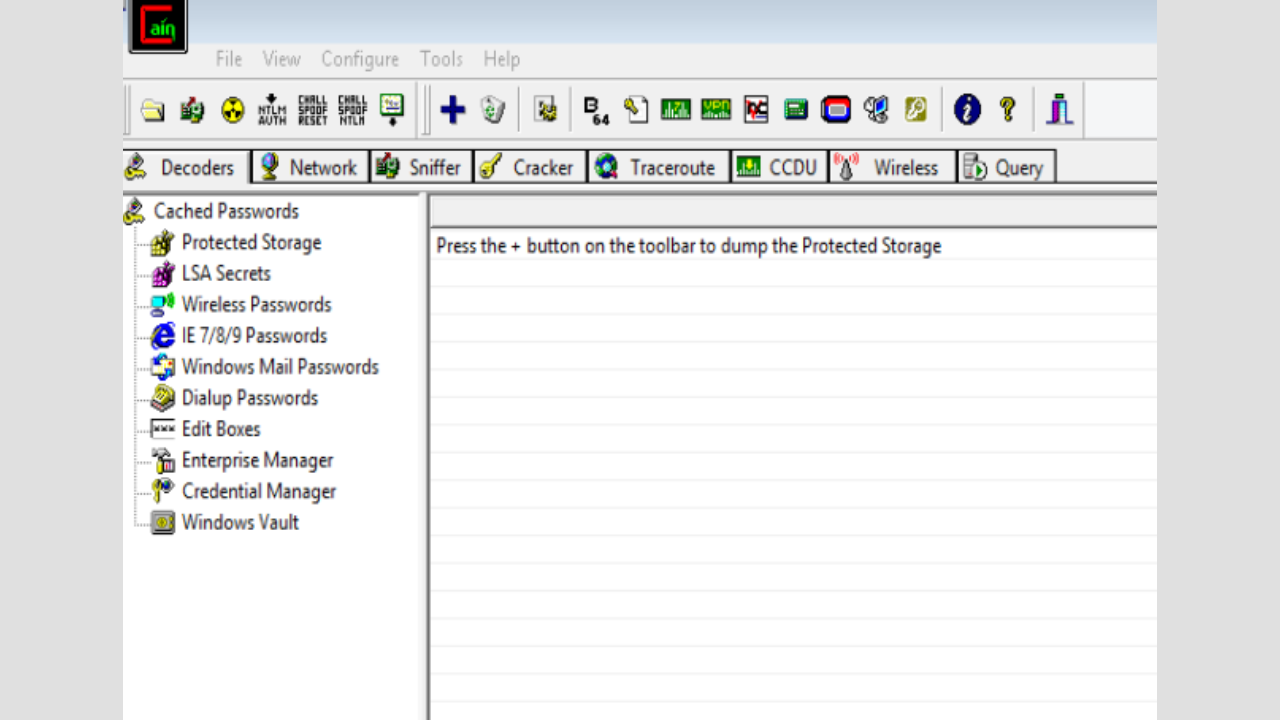

6. Cain and Abel

Sumber: Research Gate

Dirancang untuk sistem Windows, Cain and Abel merupakan tool multifungsi yang mendukung sniffing, cracking, dan pemulihan password.

Tool ini dapat mengambil hash dari cache Windows, menganalisis protokol jaringan, hingga melakukan dictionary attack. Cain and Abel populer karena antarmuka yang user-friendly dibandingkan alat serupa lainnya.

7. Aircrack-ng

Sumber: Aircrack-ng

Tools peretasan enkripsi yang terakhir adalah Aircrack-ng. Tool ini fokus untuk menguji keamanan jaringan WiFi, terutama dalam memecahkan password WPA/WPA2.

Ia bekerja dengan menangkap paket data dan menganalisis handshake untuk menemukan password jaringan nirkabel.

Dengan kemampuan analisis mendalam, tool ini wajib Anda kuasai jika ingin menguji keamanan jaringan nirkabel secara profesional.

Etika Penggunaan Tools Peretasan Enkripsi

Anda tidak dapat menggunakan tools peretasan enkripsi ini tanpa batasan. Ada tanggung jawab moral dan hukum yang harus dipatuhi oleh setiap profesional keamanan siber, seperti:

1. Prinsip Keterbukaan dan Transparansi

Pengujian keamanan harus dilakukan secara transparan dengan pihak yang memiliki sistem. Ini akan meminimalisir kesalahpahaman atau pelanggaran hukum. Pengujian yang transparan juga membangun kepercayaan antara penguji dan pemilik sistem asli.

2. Kerahasiaan dan Perlindungan Data

Anda tidak bisa menyebarluaskan hasil pengujian tanpa izin resmi. Data-data sensitif seperti hash password atau kredensial harus dijaga dengan baik. Etika ini menjaga agar pengujian keamanan tidak akan menimbulkan risiko baru.

3. Kepatuhan terhadap Kode Etik dan Standar Profesional

Terakhir, setiap anggota Red Team wajib mengikuti kode etik dan standar seperti EC-Council atau (ISC)². Kepatuhan ini menunjukkan integritas dan tanggung jawab dalam setiap proses pengujian.

Baca juga: Etika Cybersecurity: Arti, Prinsip, dan Tips Menerapkannya

Cara Memilih Tools Peretasan Enkripsi yang Tepat

Tidak semua tools peretasan enkripsi di atas ini cocok digunakan untuk setiap kebutuhan. Maka dari itu, Anda perlu mengikuti langkah-langkah ini untuk menemukan tool yang paling sesuai dengan kebutuhan.

- Sesuaikan dengan Skala dan Target Pengujian: Gunakan tools ringan seperti Hydra atau Medusa untuk pengujian jaringan kecil dan Hashcat untuk skenario besar.

- Pertimbangkan Kemudahan Penggunaan dan Komunitas Pendukung: Tools dengan dukungan dokumentasi dan forum bantuan seperti Hashcat atau John the Ripper cenderung lebih mudah dipelajari.

- Fokus pada Dukungan Algoritma dan Performa: Pastikan untuk memilih tool yang mendukung format hash yang relevan dengan sistem target. Anda juga bisa menggunakan tool dengan performa GPU seperti Hashcat untuk kebutuhan tugas berat.

- Periksa Fitur Tambahan dan Integrasi: Beberapa tools peretasan enkripsi memiliki fitur tambahan seperti sniffing, logging, atau integrasi otomatis. Fitur-fitur ini dapat mendorong pengujian secara komprehensif dengan satu tool saja.

- Evaluasi Sumber Daya dan Biaya: Pertimbangkan kemampuan hardware dan lisensi software sebelum menggunakan tool tertentu.

Belajar Menjadi Red Team yang Etis dan Profesional

Menguasai tools peretasan enkripsi hanyalah satu bagian dari perjalanan panjang menjadi Red Team yang andal. Anda juga perlu memahami etika, metodologi, dan strategi pertahanan yang digunakan di dunia nyata.

Jika Anda tertarik untuk mendalami dunia Red Team, mari ikuti kelas Red Team Fundamental dari Cyber Studio! Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!