Biasanya, para pelaku siber sering menargetkan kredensial pengguna untuk mendapatkan akses yang tidak sah.

Oleh karena itu, Red Team–yang berperan sebagai penyerang–akan menggunakan berbagai teknik peretasan password untuk pengujian ketahanan sistem.

Jika kamu ingin berkarier menjadi seorang Red Team, mari kenali beberapa teknik peretasan password yang umum mereka gunakan.

Selain itu, kami juga akan menguraikan beberapa strategi yang membuat pengujian lebih efektif dan etis.

Teknik Peretasan Password yang Umum Digunakan Red Team

Dari brute force attack hingga password spraying, berikut adalah beberapa teknik peretasan password yang jadi andalan para pekerja Red Team!

1. Brute Force Attack

Metode ini dilakukan dengan mencoba semua kombinasi karakter hingga menemukan password yang benar.

Meskipun sederhana, kamu perlu mengeluarkan waktu yang lebih lama untuk meretas password yang kompleks.

Biasanya, teknik ini digunakan untuk menguji kekuatan password dan sistem pembatasan percobaan login.

Baca juga: 7 Cara Melindungi Password Dari Brute Force Attack Versi Cyber Studio

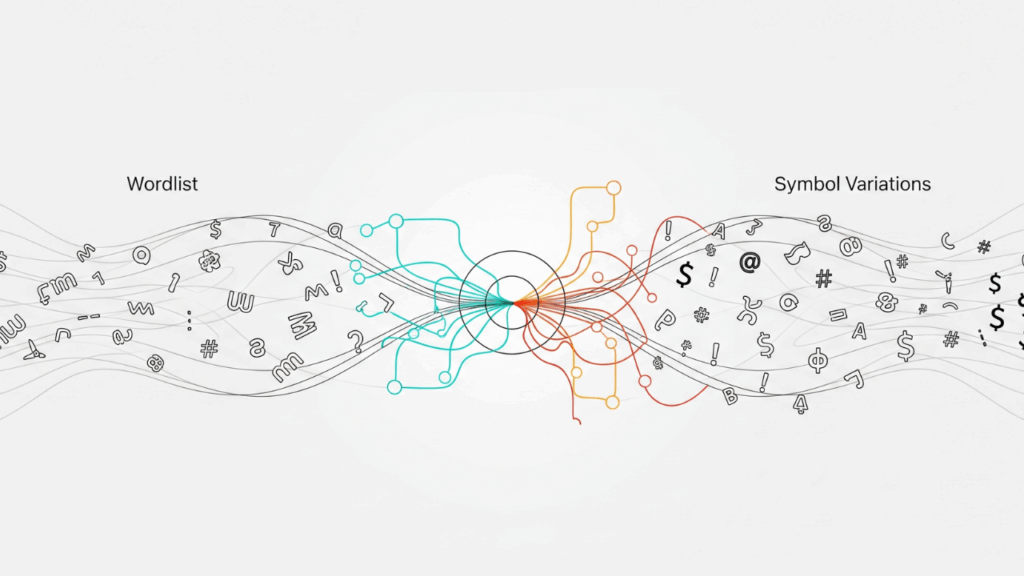

2. Dictionary Attack

Dalam serangan ini, Red Team akan memakai daftar kata atau frasa umum untuk menebah password.

Tingkat keberhasilannya bergantung pada kualitas dan relevansi wordlist yang digunakan. Mereka biasanya menyesuaikan wordlist berdasarkan nama, tren, atau konteks perusahaan.

3. Hybrid Attack

Hybrid attack merupakan gabungan dictionary, brute force, dengan aturan modifikasi (ruleset). Metode ini meniru kebiasaan pengguna dalam membuat variasi password.

Pendekatan ini lebih efisien karena mereka fokus pada pola realistis dibandingkan kemungkinan acak.

4. Mask Attack

Mask attack dilakukan dengan menargetkan kombinasi tertentu berdasarkan pola yang diketahui, seperti panjang atau karakter khusus.

Teknik ini mempercepat proses cracking dibanding brute force penuh. Mereka akan menggunakan tool seperti Hashcat untuk menjalankan mask attack secara efisien.

5. Credential Stuffing

Teknik ini memanfaatkan kebocoran data dari pelanggaran sebelumnya untuk mencoba login di platform lain. Serangan ini efektif karena beberapa masih menggunakan password yang sama di beberapa akun.

Red Team umumnya memanfaatkan metode ini untuk menilai seberapa besar risiko reuse password dalam perusahaan.

6. Phishing dan Keylogging

Phishing dilakukan dengan cara menipu korban agar mereka memberikan kredensial secara sukarela. Berbeda dengan teknik keylogging yang dilakukan dengan merekam ketikan pengguna.

Dalam Red Team, kedua teknik peretasan password ini digunakan untuk menguji kesadaran keamanan pengguna.

7. Rainbow Table Attack

Dalam teknik Rainbow Table, Red Team akan menggunakan tabel pra-komputasi yang memetakan hash ke plaintext untuk mempercepat pencocokan password.

Teknik ini efektif jika hash tidak disalt dan database hash bocor.

8. Offline Hash Cracking

Offline cracking memanfaatkan salinan hash (seperti dari dump) sehingga Red Team bisa melakukan serangan tanpa batasan rate-limiting.

Dengan sumber daya GPU, mereka dapat menjalankan cracking dengan kecepatan tinggi terhadap banyak hash sekaligus.

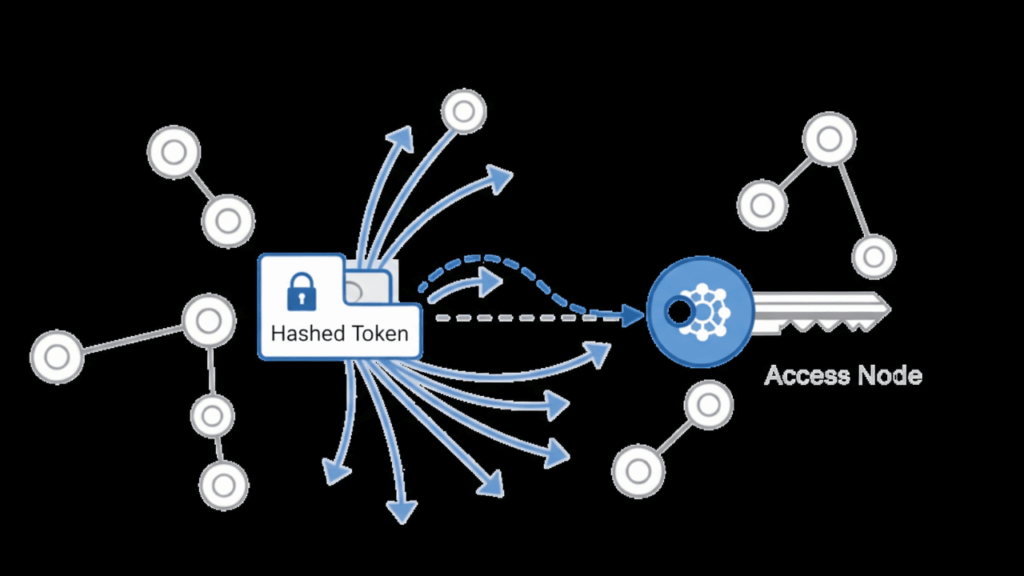

9. Pass-the-Hash (PtH)

Teknik peretasan password selanjutnya adalah Pass-the-Hash, teknik yang menggunakan hash kredensial untuk autentikasi langsung tanpa perlu mengetahui password plaintext. Teknik ini sering dipakai untuk lateral movement di Windows yang belum tervalidasi baik.

10. Password Spraying

Terakhir adalah password spraying sebagai teknik mencoba satu atau beberapa password populer ke beberapa akun. Hal ini dilakukan untuk menghindari pemblokiran akibat percobaan berulang pada satu akun.

Metode peretasan ini efektif melawan kebijakan lockout yang agresif namun rentan terhadap deteksi anomali.

Strategi Peretasan Password yang Efektif untuk Red Team

Supaya teknik peretasan di atas efektif, Red Team bisa menggunakan beberapa strategi di bawah ini.

1. Metode 5 Tahap Heath Adams

Carilah celah yang mudah terlihat, seperti perangkat dengan password default. Temuan ini disebut quick wins karena mudah ditemukan dan bisa dieksploitasi.

Setelah itu, lakukan eksplorasi lanjutan dan berbasis intelijen, misalnya menggunakan OSINT. Setiap tahap dilakukan terukur agar hasilnya relevan dan bisa ditindaklanjuti.

2. Penggunaan Ruleset dan Wordlist Berbasis OSINT

Buatlah wordlist yang dipersonalisasi dari data publik untuk meningkatkan peluang peretasan password. Sesuaikan juga ruleset dengan pola kebiasaan pengguna untuk hasil lebih realistis.

Dengan strategi ini, Red Team bisa melakukan pengujian dengan efisien dan fokus pada kelemahan yang mungkin terjadi.

3. Simulasi Serangan yang Realistis dan Etis

Pastikan untuk melakukan pengujian sesuai izin dan batas etika yang jelas. Simulasi ini membantu manajemen bisnis memahami risiko yang mengancam tanpa mengganggu operasionalnya.

Hasil pengujian juga dapat digunakan untuk memperkuat kebijakan keamanan dan memperbaiki kesadaran pengguna.

Baca juga: Etika Cybersecurity: Arti, Prinsip, dan Tips Menerapkannya

4. Account Profiling dan Prioritisasi Target

Lakukan profiling akun untuk mengidentifikasi akun berisiko tinggi berdasarkan peran, hak akses, dan tingkat keterpaparannya

Prioritasi target akan meningkatkan efisiensi pengujian dan fokus pada dampak terbesar. Hasil profiling juga membantu menentukan mitigasi yang tepat sasaran.

5. Timing dan Throttling Evasion

Aturlah tempo percobaan login agar meniru perilaku manusia dan mencegah mekanisme deteksi otomatis atau rate-limiting.

Teknik ini akan meningkatkan peluang keberhasilan peretasan password saat proteksi dasar aktif. Rekomendasikan tuning deteksi anomali berbasis perilaku untuk menutup celah ini.

Perkuat Pertahanan untuk Mencegah Risiko Serangan Siber

Semua teknik peretasan password yang digunakan Red Team ini membantu mengungkap kelemahan sistem dan perilaku pengguna. Dengan kombinasi kebijakan keamanan yang kuat, penerapan MFA, dan edukasi pengguna, pertahanan siber bisnis akan jauh lebih kuat.

Tertarik untuk mendalami dunia Red Team? Mari ikuti kelas Red Team Fundamental dari Cyber Studio! Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!