Pernahkah menyadari bahwa sebagian besar serangan siber terjadi karena kurangnya kesadaran manusia?

Beberapa serangan siber memanfaatkan hal ini sebagai celah yang tepat, salah satunya social engineering. Serangan ini memanfaatkan manipulasi psikologis untuk mendapatkan akses, data, atau kepercayaan seseorang.

Namun di sisi lain, jika digunakan secara etis, social engineering justru bisa menjadi alat yang tepat untuk mengukur kesadaran keamanan dalam bisnis.

Mari pelajari beberapa taktik social engineering yang dapat diterapkan dalam simulasi serangan.

Taktik Sosial Engineering yang Populer Digunakan

Sebelum mempelajari bagaimana cara menerapkan social engineering secara etis, pahami dahulu berbagai taktik yang paling sering digunakan oleh penyerang siber.

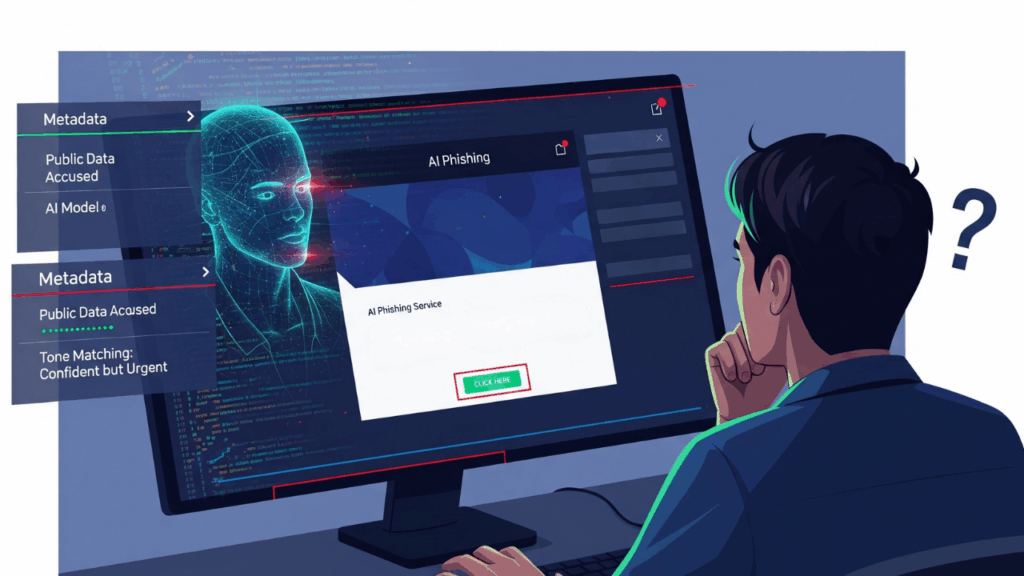

1. Phishing Berbasis AI

Kini, penyerang memanfaatkan AI untuk membuat pesan phising yang sangat realistis dan personal.

Pesan ini dibuat se-kredibel mungkin mengikuti gaya komunikasi rekan kerja data atau pihak berwenang. Pesan phising ini semakin sulit dibedakan dari aslinya sehingga Anda perlu mewaspadainya.

2. Deepfake dan Voice Cloning

Teknologi deepfake mendukung pembuatan video atau suara palsu yang mirip dengan aslinya. Media ini digunakan untuk meniru suara atasan atau meminta transfer dana kepada bisnis tertentu. Inilah alasan pentingnya menerapkan verifikasi dua langkah dan prosedur internal yang ketat.

Baca juga: Konten Deepfake: Arti, Ciri-ciri, dan Cara Mendeteksinya versi Cyber Studio

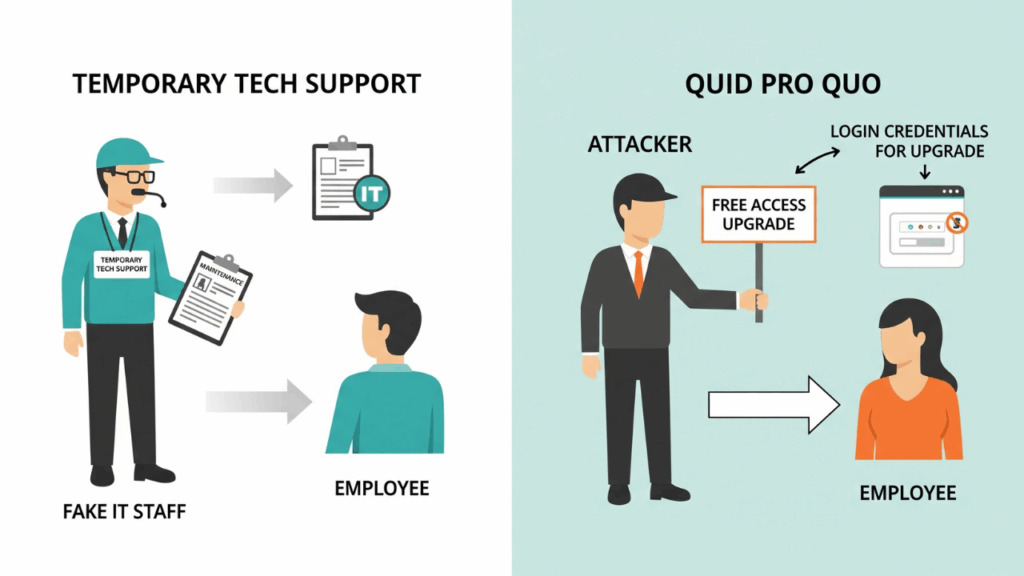

3. Pretexting dan Quid Pro Quo

Pretexting melibatkan pembuatan skenario palsu, seperti berpura-pura menjadi staf IT atau vendor resmi.

Sementara itu, dalam kasus quid pro quo, pelaku menawarkan bantuan palsu atau imbalan untuk memancing korban memberikan informasi sensitifnya.

4. Baiting dengan Iming-iming Digital

Pelaku sering membujuk dengan iming-iming berupa hadiah digital, akses premium, atau token promosi. Mereka akan memberikan file atau aplikasi berisikan malware yang bisa merusak sistem korban tanpa disadari.

5. Tailgating dan Serangan Fisik

Serangan social engineering juga bisa terjadi secara fisik. Lewat teknik tailgating, pelaku dapat mengikuti karyawan sah untuk bisa menyusup ke area terbatas.

Sekali masuk, mereka bisa menyalin data, mencuri perangkat, atau mengakses sistem dari dalam jaringan.

6. Vishing dan Smishing

Modus Vishing (voice phishing) dan smishing (SMS phishing) menggunakan komunikasi langsung untuk menipu korban.

Di sini, pelaku akan berpura-pura menjadi pihak bank, layanan digital, atau instansi resmi, yang meminta data pribadi dengan nada mendesak.

Cara Menerapkan Taktik Social Engineering dengan Etis

Untuk menerapkan taktik social engineering secara legal, Anda perlu memerhatikan izin dan tujuan edukatif. Ikuti langkah-langkah berikut untuk menerapkan social engineering dengan etis.

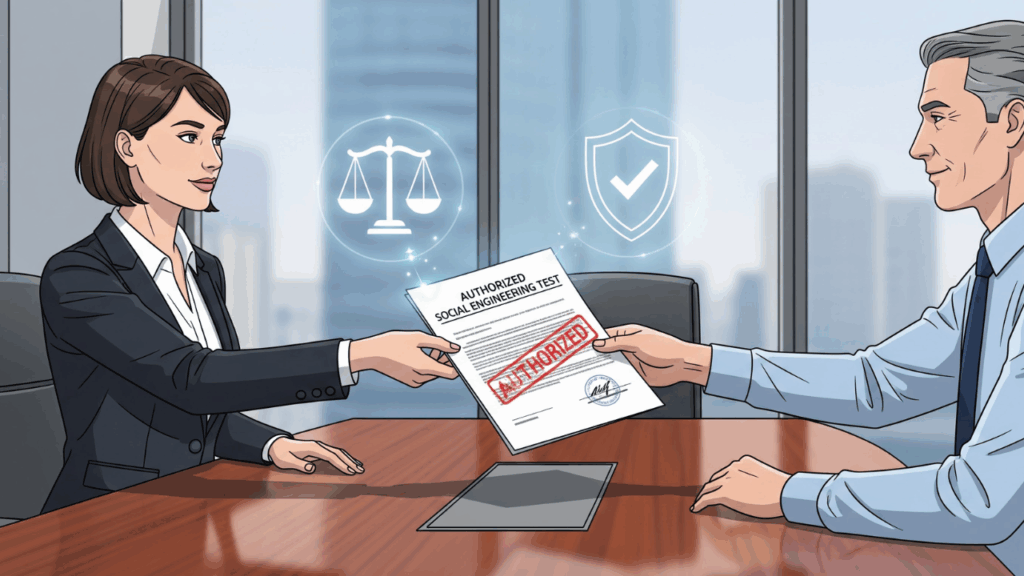

1. Izin dan Persetujuan Tertulis

Pastikan semua pengujian social engineering dilakukan dengan izin resmi dari pihak manajemen.

Adanya dokumen otorisasi membantu memastikan kegiatan Anda sah dan sesuai standar etika profesional.

2. Batasan Jelas dan Ruang Lingkup Simulasi

Tentukan ruang lingkup yang spesifik, mencakup siapa targetnya, metode apa yang boleh digunakan, dan sejauh mana simulasi dilakukan. Ini akan mencegah pelanggaran privasi atau gangguan operasional selama pengujian.

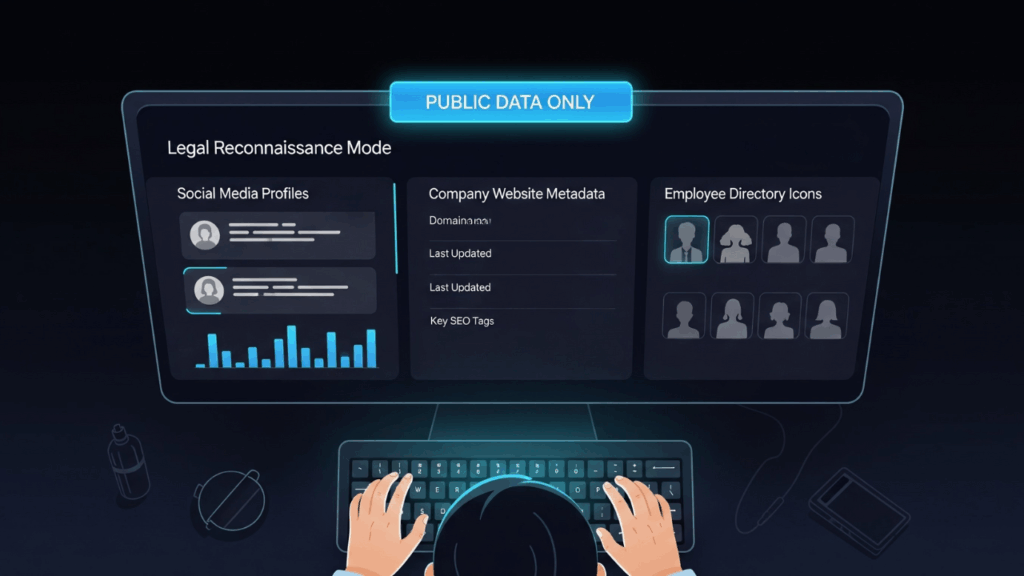

3. Riset dan Pengumpulan Informasi (Reconnaissance) secara Legal

Selanjutnya, lakukan pengumpulan data dari sumber publik seperti media sosial, situs resmi, atau direktori karyawan.

Hindari penggunaan metode ilegal seperti hacking atau penyadapan data tanpa izin.

4. Simulasi Phishing dan Vishing dengan Pemberitahuan Terbatas

Buatlah kampanye phishing atau vishing internal untuk meningkatkan kewaspadaan karyawan. Sampaikan tujuan simulasi setelah proses selesai agar peserta bisa belajar dari kesalahan dengan positif.

5. Penggunaan Pretexting yang Terencana dan Tidak Melanggar Privasi

Gunakan skenario yang realistis tapi tetap etis, seperti berpura-pura menjadi staf IT untuk menguji kesigapan verifikasi identitas. Hindari pengumpulan data pribadi yang tidak relevan dengan simulasi.

6. Baiting Fisik dan Digital dengan Pengawasan Ketat

Lakukan pengujian kesadaran keamanan fisik dan digital, misalnya dengan menaruh USB dummy di area publik. Terapkan pengawasan untuk setiap pengujian agar tidak menggangu keamanan dan performa sistem.

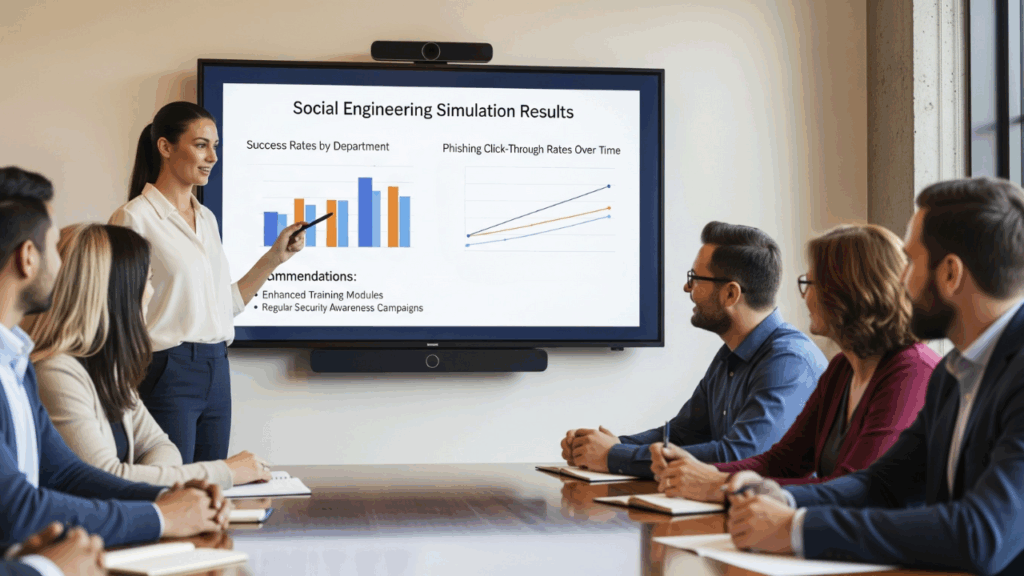

7. Pelatihan dan Debrief yang Mendidik

Setelah simulasi selesai, adakan sesi debrief untuk membahas hasil pengujiannya secara edukatif. Jelaskan kesalahan umum dan berikan tips pencegahan agar tim lebih siap menghadapi serangan sesungguhnya.

8. Dokumentasi dan Pelaporan Lengkap

Buatlah laporan hasil simulasi secara transparan, termasuk data temuan, tingkat keberhasilan taktik, dan rekomendasi peningkatan. Dengan dokumentasi yang baik, pihak manajemen dapat memahami manfaat kegiatan ini secara menyeluruh.

Baca juga: Social Engineering Toolkit: Arti, Fitur, dan Manfaatnya

Tingkatkan Kesadaran Keamanan dengan Praktik Etis

Saat mempelajari taktik social engineering, Anda juga harus belajar bagaimana cara meningkatkan kesadaran bisnis. Dengan pendekatan yang legal dan etis, Anda bisa meningkatkan kewaspadaan tim tanpa melanggar batas privasi.

Apakah Anda tertarik untuk mendalami dunia Red Team lebih lanjut? Mari ikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, Anda akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantu Anda agar tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuan Anda dalam mencegah serangan siber terkini!