Pernahkah Anda tahu bahwa sistem yang tampak aman sebenarnya bisa menyimpan celah berbahaya? Untuk menghindari ini, Anda perlu melakukan penetration testing secara menyeluruh.

Tak hanya mencoba menembus sistem, proses ini menjadi strategi untuk mengidentifikasi, menguji, dan memperkuat pertahanan sebelum diserang pihak yang tidak bertanggung jawab.

Biasanya, pengujian keamanan profesional selalu mengikuti tahapan sistematis. Ini dilakukan agar proses berjalan terukur, hasilnya valid, dan tidak mengganggu operasional bisnis.

Maka dari itu, mari simak apa saja tahapan penetration testing yang harus diterapkan dalam bisnis.

Tahapan Penetration Testing

Berikut langkah-langkah yang harus dilakukan oleh seorang ethical hacker saat ingin melakukan penetration testing:

1. Perencanaan dan Persiapan (Planning and Authorization)

Tentukan ruang lingkup, tujuan, dan aturan main pengujian. Pastikan juga pemilik aset menyediakan otorisasi tertulis dan kontak darurat yang dapat dihubungi bila pengujian menyebabkan gangguan. Langkah ini menjaga legalitas dan keamanan proses.

2. Pengumpulan Informasi (Reconnaissance atau Footprinting)

Di tahap ini, Anda harus mengumpulkan berbagai informasi publik dan internal–seperti domain, alamat IP, hingga teknologi–yang digunakan oleh target.

Anda dapat menggunakan tools seperti Shodan, theHarvester, dan WHOIS atau teknik OSINT (Open Source Intelligence) untuk mengenali sistem target secara detail dan akurat.

3. Threat Modeling dan Prioritisasi Aset

Tahap ini membantu Anda mengidentifikasi pelaku ancaman dan skenario serangan yang paling potensial. Prioritaskan aset dengan nilai tertinggi atau area paling kritikal untuk dijadikan fokus pengujian.

Proses ini menghasilkan threat model dan daftar aset prioritas yang menjadi panduan untuk pemindaian kerentanan selanjutnya.

4. Pemindaian Kerentanan (Vulnerability Scanning)

Gunakan scanner seperti Nessus, OpenVAS, atau Qualys untuk menemukan konfigurasi lemah, software usang, dan CVE yang relevan.

Catatlah hasil mentah dan beri tanda pada potensi false positive agar bisa diverifikasi secara manual. Tahap ini sangat penting dalam menentukan risiko yang perlu diuji lebih lanjut.

5. Enumerasi dan Analisis Mendalam (Enumeration and Analysis)

Di sini, Anda harus menggali lebih dalam terhadap layanan, akun pengguna, serta endpoint API yang terekspos.

Setiap temuan dari scanner akan diverifikasi kembali secara manual untuk memastikan keakuratannya.

6. Eksploitasi Terukur (Exploitation — Proof of Concept)

Anda hanya akan melakukan eksploitasi untuk membuktikan risiko nyata yang mengancam, tanpa merusak sistem atau mengekspor data sensitif.

Proses ini ditujukan untuk memberikan bukti konsep (POC) yang memperlihatkan bagaimana kerentanan dapat dimanfaatkan oleh pihak tidak bertanggung jawab.

Di tahap ini, Anda dapat menggunakan tools seperti Metasploit atau Burp Suite dengan pengawasan ketat agar tetap aman dan terkendali.

Baca juga: 9 Tools Penetration Testing Terbaik Andalan Ethical Hacker

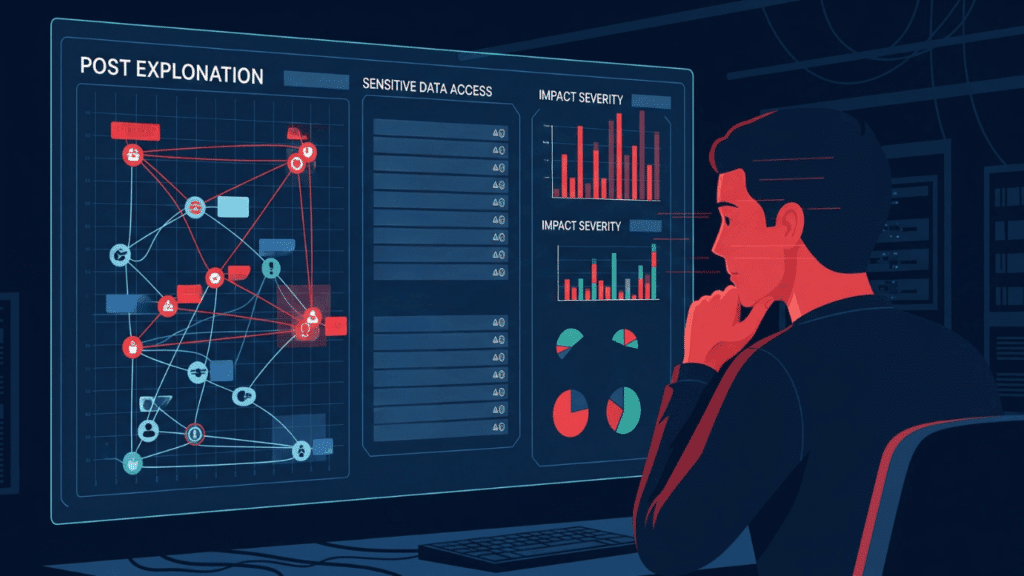

7. Post-Eksploitasi dan Evaluasi Dampak (Post-Exploitation and Impact)

Setelah melakukan eksploitasi, Anda perlu menilai seberapa dalam dampaknya, seperti apakah privilege bisa ditingkatkan atau data sensitif bisa diakses?

Proses ini menghasilkan matriks dampak dan rekomendasi mitigasi prioritas untuk perbaikan sistem ke depannya.

8. Simulasi Adversary/Red Teaming (Adversary Emulation — Opsional)

Ini merupakan tahapan opsional yang hanya dilakukan dengan otorisasi khusus.

Dalam tahapan ini, Anda dapat mensimulasikan taktik dan teknik aktor ancaman nyata menggunakan referensi seperti MITRE ATT&CK Framework.

Tahap ini dilakukan untuk mengukur kesiapan people, process, dan technology bisnis dalam menghadapi serangan realistis.

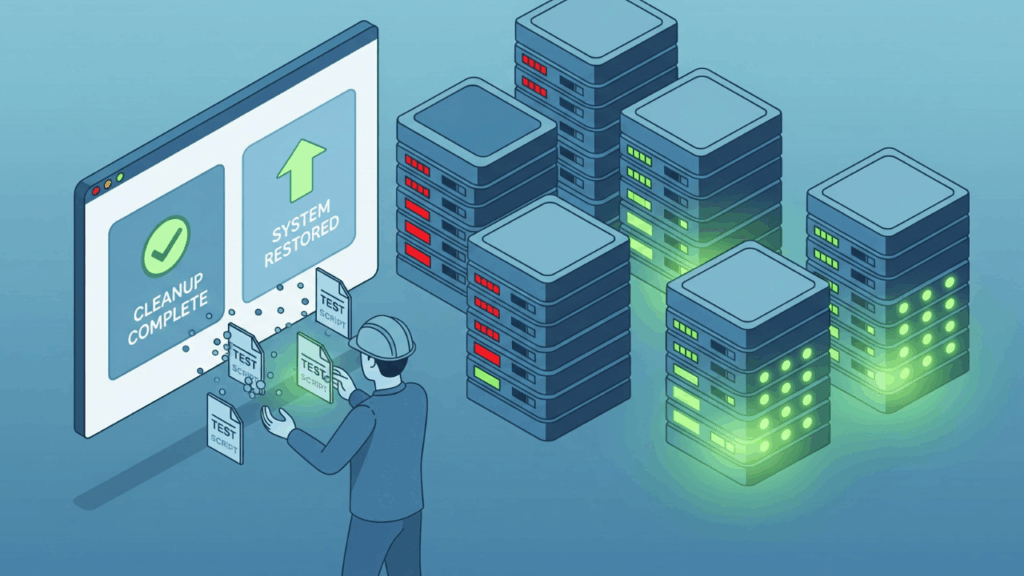

9. Pembersihan dan Pemulihan (Cleanup and Recovery)

Setelah melakukan pengujian, hapuslah semua artefak seperti script, credential sementara, dan akses uji. Pastikan sistem dikembalikan ke kondisi semula agar tidak mengganggu operasi produksi.

Jangan lupa untuk mendokumentasikan setiap langkah rollback sebagai bukti pemulihan yang transparan dan dapat diaudit.

10. Pelaporan, Presentasi, dan Retest (Reporting and Remediation Verification)

Tahap akhir dari tahapan penetration testing ini adalah menyusun laporan final berisi ringkasan eksekutif dan temuan teknis. Laporkan bukti, risiko, serta rekomendasi mitigasi prioritas.

Selanjutnya, sampaikan hasilnya kepada stakeholder dan tetapkan pemilik sistem sebagai penanggung jawab remediasi. Jadwalkan juga proses retest untuk memverifikasi perbaikan.

Baca juga: 5 Cara Analisis Hasil Vulnerability Assessment: Panduan untuk Red Team

Kesalahan Umum dalam Pelaksanaan Penetration Testing

Tahapan penetration testing di atas bisa gagal jika dijalankan dengan disiplin. Berikut adalah beberapa kesalahan umum yang sering dilakukan oleh ethical hacker pemula.

- Ruang Lingkup yang Tidak Jelas: Tanpa scope yang terdefinisi, fokus pengujian akan bias dan berpotensi mengganggu sistem di luar area uji.

- Tidak Melakukan Dokumentasi Setiap Langkah: Catatlah setiap aksi, temuan, dan keputusan selama pengujian agar laporan akhir Anda dapat dipertanggungjawabkan.

- Melakukan Exploit Tanpa Izin atau di Luar Batas Etika: Hindari melakukan exploit yang tidak diotorisasi karena bisa menyebabkan kerusakan atau masalah hukum.

- Terlalu Mengandalkan Tools Otomatis tanpa Verifikasi Manual: Tools ini berpotensi menghasilkan false positive sehingga Anda harus melakukan verifikasi manual.

- Kurang Koordinasi dengan Tim Operasional dan Pemilik Aset: Libatkan tim TI dan pemilik aset untuk validasi, menyusun rencana mitigasi yang realistis, mencegah miskomunikasi, dan mempercepat proses perbaikan.

Kuasai Cara Melakukan Penetration Testing Bersama Cyber Studio

Untuk menjadi ethical hacker yang andal, Anda perlu memahami setiap tahapan penetration testing yang etis.

Dengan pemahaman mendalam, Anda bisa membantu memperkuat sistem bisnis sebelum diserang pihak yang tidak bertanggung jawab.

Tertarik untuk berkarier menjadi seorang ethical hacker? Jika iya, pertimbangkan untuk mengikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!