Pernah melakukan vulnerability assessment tapi kesulitan menganalisis hasilnya? Ada banyak praktisi yang sulit menginterpretasi hasil dari assessment ini.

Padahal, kesalahan analisis berpotensi menyebabkan risiko serangan siber karena celah keamanan yang tetap terbuka.

Untuk itu, sebaiknya ikuti panduan tentang cara analisis hasil vulnerability assessment dalam artikel ini untuk menindaklanjuti setiap temuanmu secara efektif.

Persiapan Sebelum Analisis Hasil Vulnerability Assessment

Dengan persiapan yang tepat, setiap proses analisis yang dilakukan akan lebih terarah dan tidak menimbulkan kesalahpahaman. Yuk, kita mulai dari checklist yang paling mendasar!

1. Siapkan Laporan Akhir dan Metadata

Dapatkan laporan lengkap dari tool scanning yang digunakan, termasuk timestamp, jenis scanner, versi engine, hingga konfigurasi pemindaian.

Semakin lengkap metadatanya, semakin mudah Anda memahami konteks dan validitas temuan.

Baca juga: Analisis Metadata: Arti, Manfaat, dan Tips Menganalisisnya

2. Konfirmasi Scope dan Otorisasi

Sebelum membaca hasilnya, cek kembali daftar aset dan ruang lingkup pengujian yang sudah disetujui.

Ini memastikan proses analisis tidak akan melampaui izin dan tetap mengikuti SOP keamanan bisnis. Catat dan klarifikasi lebih lanjut jika Anda menemukan aset yang muncul di luar scope.

3. Siapkan Jalur Komunikasi dengan Pemilik Aset

Bangun komunikasi dengan admin sistem atau pemilik aset digital. Dengan begitu, Anda bisa langsung meminta klarifikasi untuk temuan tertentu. Kolaborasi ini akan mempercepat proses verifikasi dan meminimalisir miskomunikasi.

Cara Analisis Hasil Vulnerability Assessment

Dengan pendekatan terstruktur, Anda bisa mengubah data penilaian teknis menjadi keputusan yang strategis.

Yuk, simak langkah-langkah untuk menganalisis hasil vulnerability assessment-nya di bawah ini!

1. Validasi Temuan (Verifikasi Non-Destruktif)

Periksa bukti pendukung–seperti logs dan screenshots–tanpa mencoba eksploitasi langsung. Bandingkan signature scanner dengan kondisi nyata sistem untuk mengeliminasi false positive yang berpotensi menimbulkan kekeliruan analisis.

2. Klasifikasi dan Enrichment Data

Tambahkan informasi tambahan seperti nomor CVE, referensi patch dari vendor, dan rating exploitability jika tersedia.

Sertakan juga konteks aset seperti OS, versi perangkat lunak, layanan berjalan, dan nama pemilik sistem untuk tiap temuan.

3. Prioritisasi Berdasarkan Risiko Bisnis

Gunakan kombinasi angka severity teknis (misalnya CVSS score) dan potensi dampak bisnis seperti data sensitif atau layanan kritikal.

Buatlah juga daftar prioritas perbaikan dengan kategori P1 sampai P4 yang mencerminkan tingkat urgensinya.

4. Identifikasi False Positive dan False Negative

Tandai temuan yang diyakini false positive yang akan diverifikasi ulang. Catat juga potensi false negative–area yang mungkin terlewat oleh scanner–untuk rencana pengujian lanjutan.

5. Root Cause Analysis dan Rekomendasi Mitigasi

Telusuri penyebab utama vulnerability, apakah karena kekeliruan konfigurasi, patch yang tertinggal, atau desain sistem?

Berikan juga rekomendasi solusi seperti patching, konfigurasi ulang, update kebijakan, atau kontrol kompensasi.

Cara Melaporkan Hasil Vulnerability Assessment untuk Para Stakeholder

Ingat, laporanmu bukan hanya untuk tim teknis, tapi juga untuk pihak manajemen.

Maka dari itu, Anda perlu melaporkan hasil ini supaya mereka bisa memahaminya dan mengambil tindakan yang diperlukan. Ikuti langkah-langkah berikut ini:

- Buat Ringkasan Eksekutif yang Ringkas: Sajikan gambaran umum hasil vulnerability assessment dalam bahasa sederhana. Tekankan risiko tertinggi dan dampaknya terhadap bisnis.

- Jelaskan Tujuan dan Ruang Lingkup: Tegaskan sistem, aset, dan lingkungan yang diuji. Pastikan Anda menjelaskan batasan agar ekspektasi stakeholders tetap relevan.

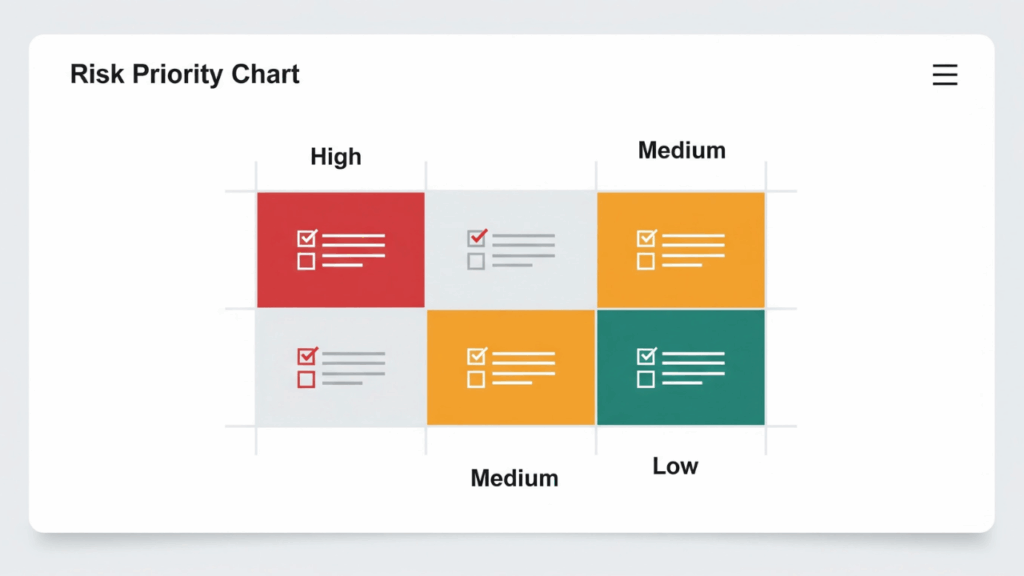

- Sajikan Peta Risiko (Risk Overview): Tampilkan severity tiap temuan secara visual agar mudah dipahami. Gunakan kategori risiko, seperti low, medium, high, hingga critical.

- Berikan Temuan Prioritas Utama: Sorot vulnerability yang paling berdampak pada operasional dan keamanan data. Pastikan memberikan rekomendasi yang langsung dapat ditindaklanjuti.

- Sertakan Bukti dan Validasi Teknis: Lampirkan screenshot, sample log, dan referensi CVE untuk mendukung temuan Anda. Tujuannya agar tim teknis dapat memverifikasi dengan cepat.

- Tulis Rekomendasi yang Jelas dan Praktis: Jabarkan langkah perbaikan yang dapat langsung dijalankan. Anda juga bisa menyertakan referensi best practice bila perlu.

- Sediakan Roadmap Mitigasi: Berikan timeline penanganan berdasarkan tingkat urgensi. Tentukan siapa pihak yang bertanggung jawab di setiap tahap.

- Tambahkan Dampak Bisnis dan Kepatuhan: Hubungkan setiap risiko dengan potensi gangguan bisnis atau pelanggaran regulasi. Dengan ini, manajemen dapat menentukan prioritas perbaikan.

- Sertakan Kesimpulan dan Aksi Lanjutan: Ringkas hasil laporan akhir dan rekomendasikan langkah berikutnya, seperti retesting. Tutup dengan call-to-action juga agar mereka tidak menunda tindakan selanjutnya.

- Lampirkan Detail Teknis Lengkap: Pisahkan bagian teknis–seperti daftar kerentanan lengkap, severity, evicende, dan langkah fix detail–dalam lampiran agar laporan tetap mudah dibaca.

Baca juga: 7 Alat Pemeriksaan Metadata Terbaik untuk Analisis Data Digital

Tantangan dalam Melakukan Analisis Hasil Vulnerability Assessment

Proses analisis hasil vulnerability assessment tidak selalu mulus. Berikut adalah berapa tantangan umum yang akan Anda hadapi:

- Laporan dari Banyak Scanner: Adanya perbedaan format dan struktur laporan dari berbagai tools akan memperumit proses penggabungan data.

- Sumber Daya IT Terbatas: Beberapa temuan vulnerability tidak bisa langsung ditangani karena tidak semua bisnis memiliki sumber daya teknis yang cukup.

- Sistem Produksi Sangat Sensitif: Lingkungan produksi yang kritikal mengharuskanmu untuk melakukan verifikasi temuan secara hati-hati agar tidak mengganggu operasional.

- Komunikasi Antar Tim Tidak Selalu Mulus: Koordinasi antara tim keamanan, developer, dan pemilik sistem terkadang terhambat. Ini menyebabkan proses triase dan tindak lanjut temuan berjalan lebih lambat.

Kuasai Cara Analisis Hasil Vulnerability Assessment untuk Keamanan Maksimal!

Dengan memahami langkah-langkah analisis hasil vulnerability assessment, Anda dapat mengubah data menjadi strategi keamanan yang nyata.

Dengan pendekatan yang sistematis, komunikasi yang kuat, dan keberanian bertanggung jawab terhadap rekomendasimu, bisnis Anda akan semakin terlindungi dari ancaman dunia siber.

Tertarik untuk mendalami dunia Red Team? Mari ikuti kelas Red Team Fundamental dari Cyber Studio! Dalam kursus ini, Anda akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!