Bagaimana para ahli cyber security bisa menemukan celah keamanan sistem? Dalam proses ini, mereka menggunakan salah satu dari berbagai metode penetration testing yang ada.

Pengujian ini membantu Red Team menilai ketangguhan sistem pertahanan bisnis melalui simulasi serangan siber yang realistis.

Menariknya, setiap metode memiliki pendekatan unik yang bisa disesuaikan dengan tujuan pengujian, tingkat risiko, hingga kebutuhan bisnis.

Beberapa Metode Penetration Testing

Ada beberapa metode yang digunakan Red Team untuk menguji keamanan sistem dari berbagai sudut pandang.

1. Black Box Testing

Di metode ini, penguji bertindak sebagai penyerang eksternal yang tidak memiliki informasi apa pun tentang sistem target.

Metode ini digunakan untuk menilai bagaimana pertahanan sistem dari serangan dunia nyata dan mengukur ketahanan perimeter keamanan dan respon deteksi.

2. White Box Testing

Berbeda dari Black Box, metode ini mengharuskan Red Team memiliki akses penuh terhadap source code, arsitektur, dan konfigurasi sistem.

Dengan pendekatan ini, Red Team dapat menganalisis kelemahan logika dan celah tersembunyi dalam sistem internal.

3. Gray Box Testing

Metode ini mengkombinasikan Black dan White Box Testing. Penguji memiliki sebagian informasi seperti kredensial pengguna terbatas atau dokumentasi sistem.

Strategi ini lebih efisien karena fokus pada area berisiko tinggi tanpa perlu mengeksplorasi seluruh sistem.

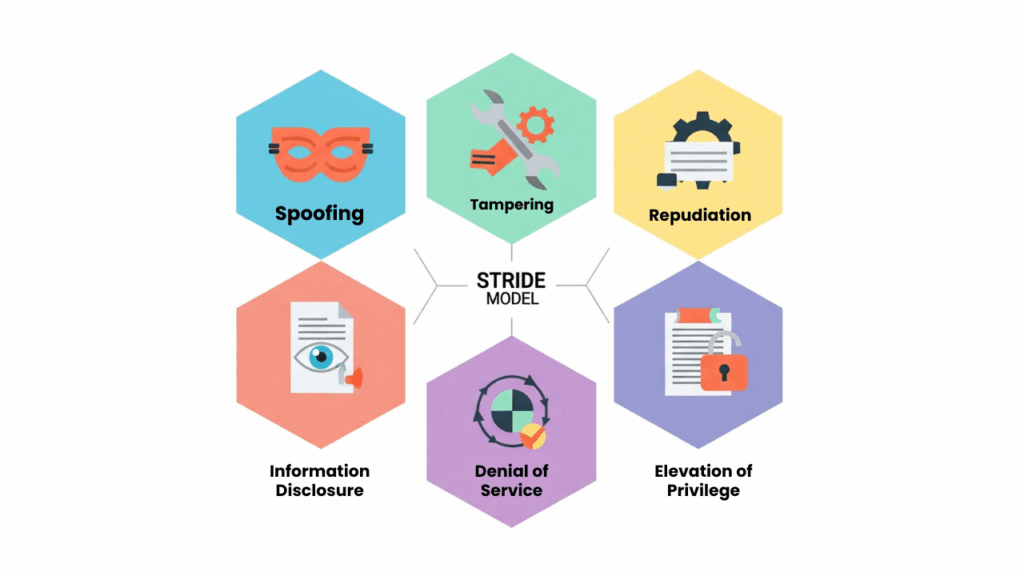

4. STRIDE

STRIDE adalah framework threat modeling yang mengelompokkan ancaman ke dalam enam kategori: yaitu Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, dan Elevation of Privilege.

Dengan pendekatan ini, Red Team dapat memahami tipe ancaman spesifik dan bagaimana mereka mempengaruhi sistem.

5. PASTA

Metode Process for Attack Simulation and Threat Analysis (PASTA) ini menekankan proses analisis ancaman berbasis risiko bisnis.

Framework ini membantu memetakan skenario serangan dari perspektif penyerang sekaligus menilai dampak potensialnya.

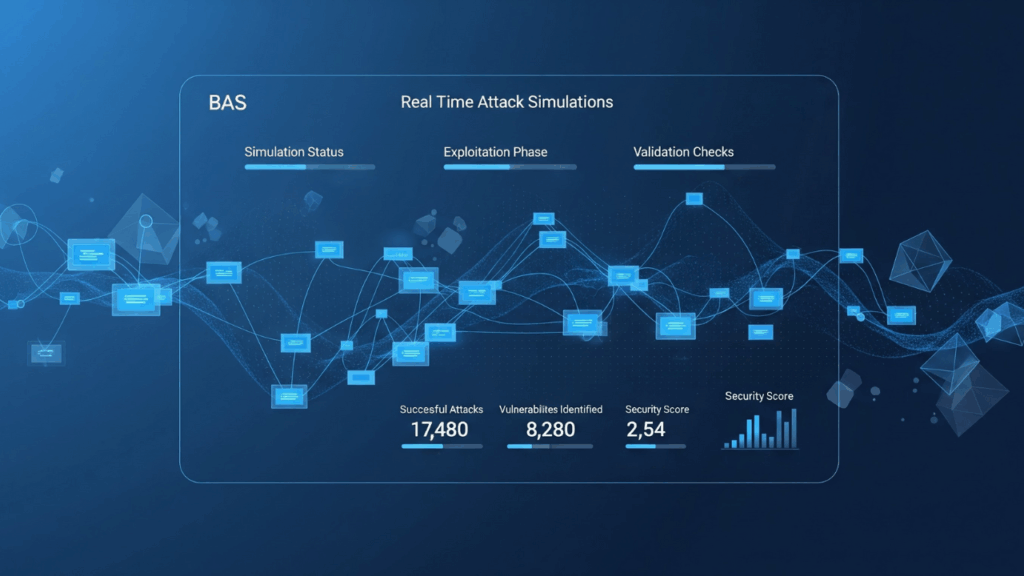

6. Breach and Attack Simulation (BAS)

BAS menggunakan platform otomatis untuk mensimulasikan teknik serangan berulang tanpa merusak sistem.

Metode ini membantu mengukur efektivitas kontrol keamanan yang telah diterapkan dan validasi berkelanjutan terhadap kesiapan sistem pertahanan bisnis.

7. BIA (Business Impact Analysis)

Metode penetration testing ini mampu menilai dampak yang akan dialami bisnis jika aset digital dikompromi. Dengan memahami nilai tiap aset, Red Team dapat memprioritaskan pengujian pada sistem paling kritikal dan merencanakan respons insiden yang lebih efisien.

Baca juga: Strategi Mitigasi Bencana: Arti, Jenis, dan Cara Menyusunnya versi Digivoz

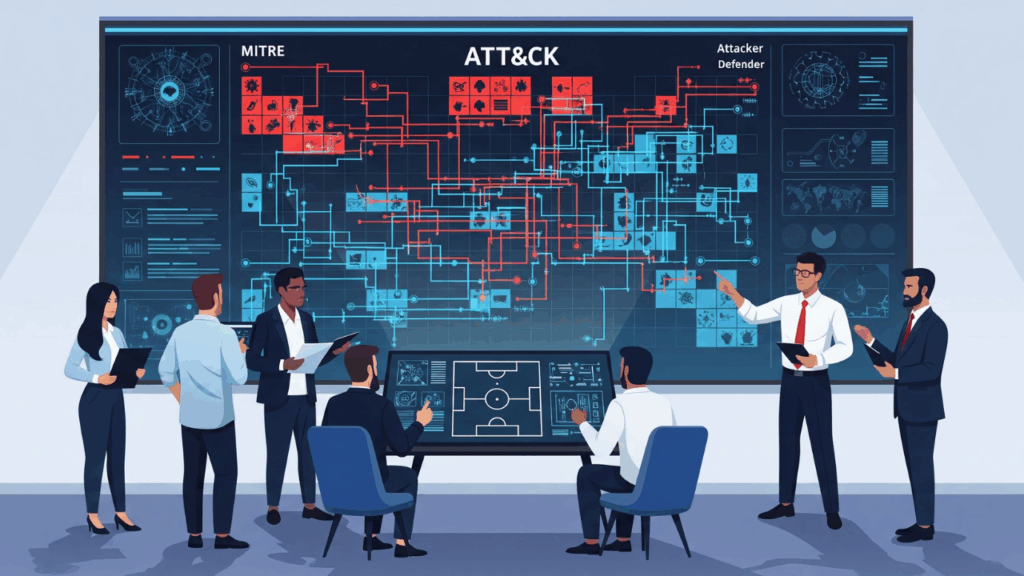

8. Adversary Emulation

Pendekatan ini meniru langkah-langkah nyata yang dilakukan oleh kelompok penyerang dengan framework MITRE ATT&CK.

Metode ini dilakukan untuk mengevaluasi kemampuan deteksi dan respons keamanan terhadap ancaman nyata. Hasil pengujiannya akan menggambarkan kesiapan bisnis dalam menghadapi serangan siber.

9. Continuous Security Validation

Metode ini menggabungkan pengujian otomatis dan manual secara terus-menerus untuk memastikan keamanan tetap terjaga. Dengan pendekatan ini, Red Team dapat memantau efektivitas mitigasi dari waktu ke waktu.

Baca juga: Manual vs Automated Penetration Testing: Arti dan Perbedaannya

Cara Memilih Metode Penetration Testing yang Tepat

Kamu tidak bisa memilih metode dengan asal. Untuk itu, pertimbangkan tujuan bisnis, jenis aset yang diuji, hingga sumber daya yang tersedia.

Ikuti langkah-langkah berikut untuk memilih metode testing yang tepat!

1. Tentukan Tujuan Bisnis

Pahami tujuan utama dari pengujian yang akan dilakukan. Apakah untuk memenuhi kepatuhan regulasi, menilai kesiapan deteksi ancaman, atau mengukur tingkat risiko aktual?

Dengan tujuan ini, Red Team dapat menentukan arah pengujian, kedalaman eksplorasi, dan teknik yang digunakan.

2. Pertimbangkan Tingkat Risiko dan Aset Kritis

Fokuskan pengujian pada sistem atau aset yang memiliki dampak terbesar terhadap operasi bisnis.

Dengan begitu, Red Team dapat memprioritaskan area yang benar-benar berisiko tinggi, seperti sistem dengan data sensitif, layanan publik, dan aplikasi finansial.

3. Sumber Daya dan Anggaran

Pilihlah metode yang sesuai dengan kapasitas tim serta ketersediaan waktu dan biaya. Pastikan metode ini masih realistis untuk dijalankan tanpa mengorbankan efektivitas hasil pengujian.

4. Regulasi dan Kepatuhan

Beberapa industri–seperti keuangan dan kesehatan–memiliki regulasi ketat yang menentukan metode pengujian wajib. Dengan memahami regulasi, Red Team dapat melakukan pengujian yang patuh terhadap hukum.

5. Kombinasikan Metode untuk Hasil Maksimal

Tidak ada satu metode yang cocok untuk semua kebutuhan. Maka dari itu, kamu bisa mengkombinasikan beberapa pendekatan untuk hasil yang efisien.

Dengan pendekatan hybrid, Red Team bisa memperoleh hasil pengujian menyeluruh tanpa membuang banyak waktu atau sumber daya.

Kriteria Evaluasi Hasil Penetration Testing

Setelah melakukan pengujian, Red Team harus mengevaluasi hasilnya dengan tepat untuk mendapatkan rekomendasi tindakan yang berdampak. Berikut adalah beberapa aspek penting yang perlu diperhatikan:

- Ringkasan Eksekutif untuk Manajemen: Berikan gambaran umum risiko, prioritas temuan, serta rekomendasi strategis dalam bahasa yang mudah dipahami.

- Daftar Temuan Teknis dengan Bukti Terukur: Sertakan bukti valid seperti screenshots, proof-of-concept yang aman, dan skor severity untuk memudahkan validasi hasil oleh tim teknis.

- Roadmap Mitigasi dan Owner Tindakan: Buatlah timeline perbaikan yang jelas dan tunjuk siapa pihak yang bertanggung jawab di tiap tahap mitigasi.

- Metrics untuk Mengukur Efektivitas: Gunakan indikator seperti mean time to remediate (MTTR), jumlah temuan kritikal, dan tingkat keberhasilan retest untuk menilai progres keamanan.

Baca juga: Tutorial Ethical Hacking untuk Pemula: Panduan dari Cyber Studio

Tingkatkan Keamanan Melalui Pengujian yang Etis dan Terarah

Itulah beberapa metode penetration testing yang menjadi andalan para Red Team. Tak hanya menemukan celah, metode ini juga efektif untuk memahami risiko dan meningkatkan ketahanan sistem.

Dengan memilih metode yang tepat dan pelaporan yang akurat, Red Team dapat membantu memperkuat keamanan bisnis secara menyeluruh.

Tertarik untuk mendalami dunia Red Team lebih lanjut? Mari ikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!