Di era digital saat ini, serangan siber dapat mengancam siapa saja. Beberapa ancaman seperti phishing, malware, dan pencurian data dapat menyebabkan kerugian besar–apalagi jika Anda tidak menerapkan tindakan antisipasi.

Untuk itu, Anda perlu menerapkan teknik ethical hacking dalam menjaga keamanan data dan sistem IT bisnis. Akan tetapi, tidak semua orang paham bagaimana cara menerapkan hacking dengan etis–termasuk para profesional sekalipun.

Tidak perlu khawatir. Dalam artikel ini, kami akan memberikan panduan tentang tutorial ethical hacking yang cocok untuk pemula dan tetap relevan untuk para pekerja di bidang cyber security.

Dasar-dasar Ethical Hacking yang Harus Dikuasai Pemula

Sebelum menerapkan tekniknya, Anda perlu memahami dasar-dasar ethical hacking. Anda dapat menggunakan dasar teori dan praktik ini untuk bekerja dengan efektif.

Pemahaman Jaringan dan Protokol

Setiap praktisi cyber security harus memiliki pemahaman mendasar tentang jaringan komputer. Beberapa materi yang harus dipelajari antara lain arsitektur TCP/IP, model OSI, dan prinsip kerja firewall.

Materi ini akan membantu Anda untuk menganalisis aliran data, mendeteksi anomali, serta mengenali titik-titik sistem dalam bisnis yang rawan diserang. Selain itu, Anda juga dapat memahami segmentasi jaringan dan prinsip zero trust dalam bisnis.

Sistem Operasi Utama

Anda harus tahu bahwa proses ethical hacking umumnya dilakukan pada sistem Linux–khususnya pada Kali Linux. Distribusi ini dikenal sebagai standar industri untuk penetration testing.

Meskipun begitu, ini tidak akan menghilangkan kemungkinan bahwa Anda akan berurusan dengan sistem berbasis Windows. Dengan menguasai manajemen file, hak akses, serta command line di OS tersebut, Anda bisa mengerjakan proyek keamanan digital secara lebih efisien.

Bahasa Pemrograman Dasar

Dengan memiliki kemampuan scripting, Anda dapat mendesain automasi deteksi kerentanan, analisis log, hingga custom exploit dengan mudah. Untuk itu, sebaiknya pelajari bahasa pemrograman Python dan Bash sebagai dua bahasa yang paling banyak digunakan di bidang ini.

Baca juga: Belajar Bahasa Pemrograman Android Paling Populer

Konsep Keamanan Siber

Terakhir, pelajari juga prinsip keamanan siber yang mendasar–seperti enkripsi, otentikasi, hingga prinsip confidentiality, integrity, dan availability (CIA Triad). Dengan ini, Anda bisa mempraktekkan ethical hacking yang selaras dengan kebutuhan bisnis serta kepatuhan regulasi.

Tools-tools Penting dalam Ethical Hacking

Saat menggunakan aplikasi tools yang tepat, Anda dapat mempercepat proses dan meningkatkan akurasi pengujian keamanan. Selain mengetahui contoh-contohnya, Anda harus perlu memahami bagaimana cara menggunakannya dengan tepat.

1. Nmap

Sebagai tools mapping jaringan, Anda bisa menggunakan Nmap untuk mendeteksi perangkat, port, serta layanan yang berjalan pada sistem target. Kemampuan ini sangat bermanfaat untuk proses audit infrastruktur dan identifikasi titik rawan akses dari luar organisasi.

2. Wireshark

Wireshark biasanya digunakan untuk menangkap dan menganalisa data paket di jaringan bisnis. Dengan analisis ini, Anda dapat mengidentifikasi transfer data tidak sah, kebocoran informasi, atau pola serangan pada infrastruktur bisnis.

3. Burp Suite

Burp Suite merupakan suatu platform unggulan dalam pengujian aplikasi web. Tools ini membantu Anda melakukan intercept trafik, menguji input atau output pada aplikasi, serta mengidentifikasi kerentanan seperti SQL injection dan XSS.

4. Metasploit Framework

Metasploit menawarkan framework eksploitasi sistem dengan koleksi modul yang lengkap. Tools ini dapat Anda gunakan untuk simulasi serangan, pengujian respons tim keamanan organisasi, serta validasi pengendalian akses terhadap data-data bisnis yang penting.

5. Kali Linux

Tools Kali Linux menghadirkan ratusan tools keamanan siap pakai dalam satu platform. Hal ini juga akan mempermudah kinerja para profesional. Selain itu, Kali Linux juga sangat umum digunakan di lingkungan bisnis dan enterprise untuk pelatihan internal maupun asesmen keamanan eksternal.

Baca juga: 12 Aplikasi Hacker yang Paling Sering Digunakan untuk Hacking

Teknik dalam Ethical Hacking yang Dapat Dipelajari

Setelah mengenal beberapa tools-nya, saatnya memahami beberapa teknik hacking yang biasanya dilakukan dalam penetration testing. Teknik-teknik ini disusun secara sistematis mengikuti alur kerja yang aman dan terkontrol.

Reconnaissance

Pertama, tahap ini dilakukan dengan cara memanfaatkan informasi publik. Dengan ini, Anda akan mengumpulkan data target dari berbagai sumber–tanpa melanggar privasi atau hukum. Setelah itu, data ini akan dianalisis untuk memperkirakan eksposur keamanan bisnis atau klien.

Scanning dan Enumeration

Dengan melakukan scanning, Anda dapat mengenali dan mengevaluasi potensi keamanan pada setiap titik akses, layanan, atau protokol pada sistem target.

Setelah itu, proses ini akan dilanjutkan dengan enumeration–sebuah teknik yang digunakan untuk mengumpulkan informasi lebih mendetail tentang sistem target–misalnya nama pengguna yang mungkin terekspos.

Gaining Access

Setelah menemukan kerentanan, Anda akan melalui tahapan gaining access untuk mengetahui bagaimana sebuah serangan dapat terjadi–misalnya dengan injection, brute force, maupun exploit vulnerability lainnya sebagai bagian dari simulasi yang telah diizinkan secara formal.

Maintaining Access

Supaya sistem dalam bisnis dapat mendeteksi akses tidak sah, Anda perlu melakukan maintaining access. Teknik ini digunakan untuk menguji ketahanan sistem serta mekanisme deteksi insiden.

Akan tetapi, ingatlah untuk hanya menerapkan teknik ini ketika di bawah pengawasan ketat atau dalam lab virtual saja.

Covering Tracks

Pada tahap ini, seorang ethical hacker akan menguji logging dan mekanisme alert. Akan tetapi, tahapan ini hanya dilakukan untuk keperluan simulasi. Selain itu, Anda juga harus tetap mematuhi kode etik serta ketentuan hukum yang berlaku.

Platform dan Sumber Belajar Terbaik Ethical Hacking

Selain mempelajari tutorial ethical hacking, Anda juga dapat memanfaatkan beberapa platform dan sumber belajar yang relevan. Berikut adalah contoh rekomendasi kami yang dapat dipertimbangkan:

Platform Simulasi Legal

Baik Hack The Box, TryHackMe, OverTheWire–ketiganya menawarkan lingkungan praktek legal dan aman dengan skenario realistis. Dengan ini, Anda dapat melakukan simulasi serangan layaknya situasi nyata, hanya saja dengan jaminan legalitas penuh.

Kursus Online

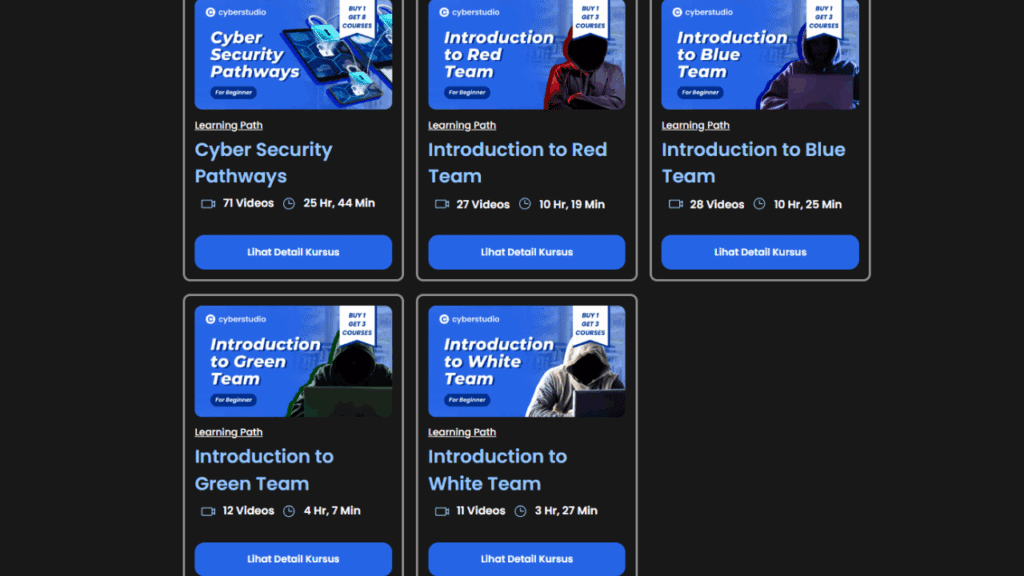

Jika Anda ingin metode belajar yang fleksibel, pertimbangkan mengikuti kelas cyber security online. Pilihlah kelas cyber security terstruktur yang diadakan oleh platform global maupun lokal–salah satunya seperti Cyber Studio.

Komunitas dan Forum Diskusi

Biasanya, para profesional yang tergabung dalam komunitas atau forum ini akan memberikan pengalaman dan update isu keamanan. Bahkan, Anda juga dapat berdiskusi dengan mereka terkait permasalahan spesifik yang terjadi di lingkungan bisnis.

Etika dan Legalitas dalam Ethical Hacking

Saat bekerja sebagai ethical hacker, Anda harus mengikuti beberapa etika dan legalitas yang diberlakukan. Berikut adalah contoh yang harus dipraktikkan dalam lingkungan bisnis.

Pentingnya Izin Resmi Sebelum Pengujian

Anda harus menjalankan seluruh proses ini dengan persetujuan dan dokumentasi resmi dari pemilik sistem. Dengan ini, Anda dapat mencegah pelanggaran hukum, menjaga integritas, dan menghargai privasi para stakeholder.

Batasan Hukum dan Tanggung Jawab Profesional

Patuhi semua batasan yang telah ditetapkan dalam lingkup project. Untuk itu, hindari melakukan tindakan di luar lingkup ini dan selalu laporkan temuan Anda secara etis dan bertanggung jawab.

Menjaga Kerahasiaan Data dan Integritas Sistem

Rahasiakan seluruh data hasil pengujian dan sampaikan hanya ke pihak yang berwenang saja. Anda harus menjaga kepercayaan klien dan hindari penyalahgunaan hasil audit untuk menciptakan budaya keamanan yang sehat dalam bisnis.

Tips Sukses Belajar Ethical Hacking

Saat belajar ethical hacking, Anda perlu melakukannya dengan konsisten dan semangat. Supaya proses ini berjalan dengan efisien, terapkan beberapa tips di bawah ini!

1. Konsistensi Belajar dan Praktek Rutin

Luangkan waktu Anda untuk mempelajari teori dan simulasi ethical hacking secara rutin. Dengan praktek berkelanjutan, Anda dapat meningkatkan keterampilan teknis sekaligus membentuk insting keamanan yang kritis.

2. Membangun Portofolio dengan Bug Bounty

Mengikuti program bug bounty akan membantu memperkuat kredensial Anda. Selain itu, dokumen ini juga berfungsi untuk menampilkan kontribusi Anda dalam mendeteksi isu keamanan digital di berbagai platform bisnis global.

3. Mengikuti Sertifikasi Keamanan Siber

Terakhir, pertimbangkan untuk mengikuti program sertifikasi khusus–seperti CEH, CompTIA Security+. Dokumen ini dapat membantu mengembangkan karier Anda atau sebagai modal untuk memperluas networking secara profesional.

Baca juga: 4 Jenis Sertifikasi Cyber Security Populer dan Manfaatnya

Tertarik untuk Berkarier Menjadi Ethical Hacker Profesional?

Itulah penjelasan singkat tentang tutorial ethical hacking yang dapat Anda ikuti. Kini, kebutuhan akan profesi ethical hacker terus meningkat karena ancaman siber yang semakin modern. Dengan mempelajari ethical hacking dari dasar, Anda bisa menjaga keamanan data-data digital secara lebih efisien!

Jika Anda ingin menekuni bidang cyber security, mari tingkatkan skill teknis yang dibutuhkan bersama Cyber Studio! Sebagai salah satu platform pembelajaran digital, kami menyediakan learning path yang lengkap dan komprehensif–mulai dari fundamental hingga tips berkarier di bidang ini.

Selain materi yang lengkap, mentor kami juga akan menyediakan studi kasus, project, dan sertifikat yang kredibel untuk portofolio karier Anda. Kunjungi halaman learning path kami dan mulai langkah awal Anda untuk berkarier di bidang cyber security!