Ingatlah bahwa setiap ancaman digital seperti phising, ransomware, hingga kebocoran data selalu mengintai–baik bagi pengguna internet biasa atau pekerja IT.

Untuk itu, keamanan informasi bukan lagi menjadi kebutuhan tambahan, melainkan sebuah keharusan. Hal ini membuatmu harus menerapkan prinsip keamanan seperti CIA Triad.

Dengan memahami beberapa contoh penerapan CIA Triad, kamu bisa melindungi informasi baik untuk kepentingan pribadi maupun bisnis.

Apa Itu CIA Triad?

CIA Triad adalah prinsip keamanan informasi yang menekankan tiga aspek penting: kerahasiaan (confidential), integritas (integrity), dan ketersediaan data (availability).

Confidentiality memastikan hanya pihak berwenang yang dapat mengakses informasi, Integrity menjamin data tetap akurat dan tidak dimodifikasi secara ilegal, sedangkan Availability memastikan data selalu siap digunakan saat dibutuhkan.

Prinsip ini sangat berperan penting dalam mencegah kebocoran, kerusakan, atau hilangnya data. Selain itu, prinsip ini juga menjadi standar dalam keamanan informasi seperti ISO 27001.

Contoh Penerapan CIA Triad berdasarkan Aspeknya

Berikut adalah beberapa contoh penerapan CIA Triad berdasarkan setiap aspeknya, yaitu confidentiality, integrity, dan availability.

Contoh Penerapan Confidentiality (Kerahasiaan)

Confidentiality menekankan pembatasan akses hanya kepada pihak yang berwenang. Berikut adalah contoh penerapannya:

1. Penggunaan Enkripsi Data

Pertama, kamu bisa menerapkan teknologi enkripsi agar data yang kamu kirimkan tidak dapat dibaca oleh pihak luar. Biasanya, sektor perbankan dan e-commerce menggunakan teknik enkripsi seperti AES (Advanced Encryption Standard) untuk melindungi transaksi online.

2. Implementasi Role-Based Access Control (RBAC)

Dalam model ini, kamu akan membatasi supaya hanya peran tertentu yang bisa mengakses data-data penting dalam bisnis.

Misalnya, staf HR hanya dapat mengakses data karyawan, sedangkan tim IT hanya mengelola infrastruktur. Metode ini akan mengurangi risiko kebocoran internal.

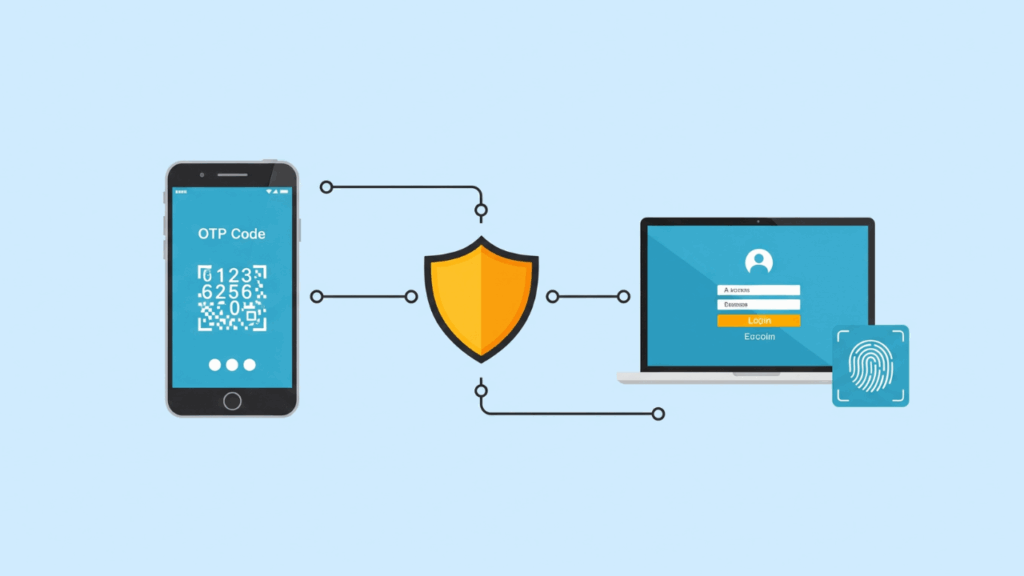

3. Penggunaan Multi-Factor Authentication (MFA)

Penerapan multi-factor authentication dilakukan dengan menggunakan lebih dari satu metode. Misalnya, kamu bisa menerapkan password dan kode OTP untuk masuk ke sistem. Cara ini menambah lapisan keamanan yang signifikan terhadap potensi peretasan.

Contoh Penerapan Integrity (Integritas)

Dalam prinsip ini, integritas memastikan bahwa informasi tetap akurat dan tidak dimodifikasi tanpa izin. Berikut adalah contoh penerapannya:

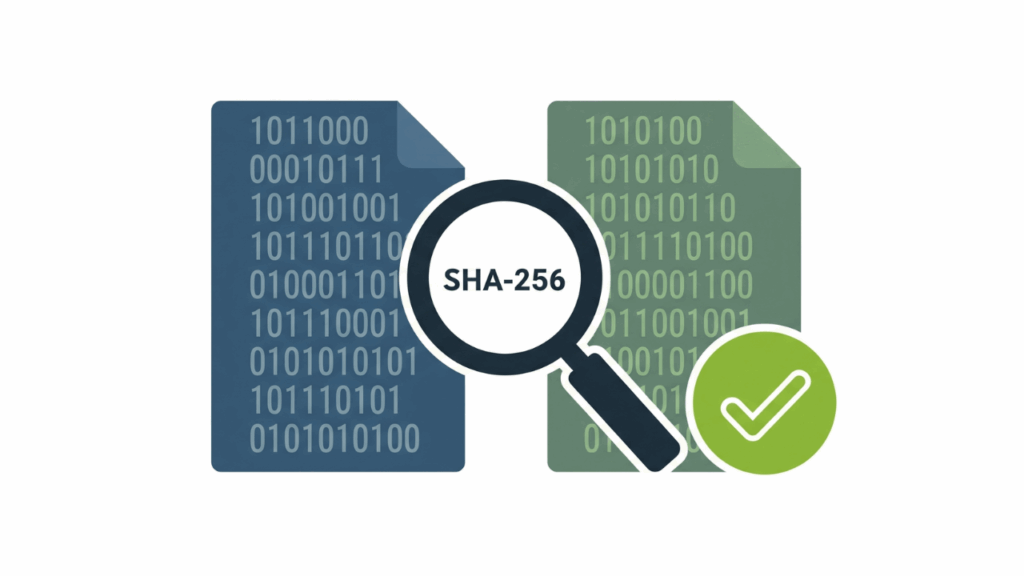

1. Penggunaan Checksum dan Hash

Kamu bisa menggunakan checksum dan algoritma hash seperti SHA-256 untuk memverifikasi integritas file. Adanya perubahan kecil pada file akan menghasilkan nilai hash yang berbeda yang memberikanmu notifikasi akan adanya modifikasi.

2. Audit Trail dan Log Aktivitas

Menerapkan audit trail dan log aktivitas akan membantu merekam setiap aktivitas di dalam sistem, termasuk siapa yang mengubah data dan kapan. Ini membantumu menelusuri setiap sumber masalah atau pelanggaran keamanan yang terjadi.

Baca juga: Security Audit Adalah: Arti, Fungsi, Aspek, Dan Jenisnya

3. Penanganan Malware dan Ransomware

Dengan menggunakan antivirus canggih dan sistem deteksi intrusi, kamu dapat melindungi data dari modifikasi berbahaya. Hal ini memastikan informasi pentingmu tetap valid dan bebas dari manipulasi.

Contoh Penerapan Availability (Ketersediaan)

Ketersediaan memastikan sistem dan data selalu dapat digunakan kapan pun dibutuhkan. Berikut adalah contoh penerapannya:

1. Redundansi Sistem dan Load Balancer

Buatlah server cadangan dan terapkan load balancer untuk menjaga kinerja layanan. Saat server tersebut mengalami gangguan, sistem tetap bisa memberikan performa secara optimal kepada penggunanya.

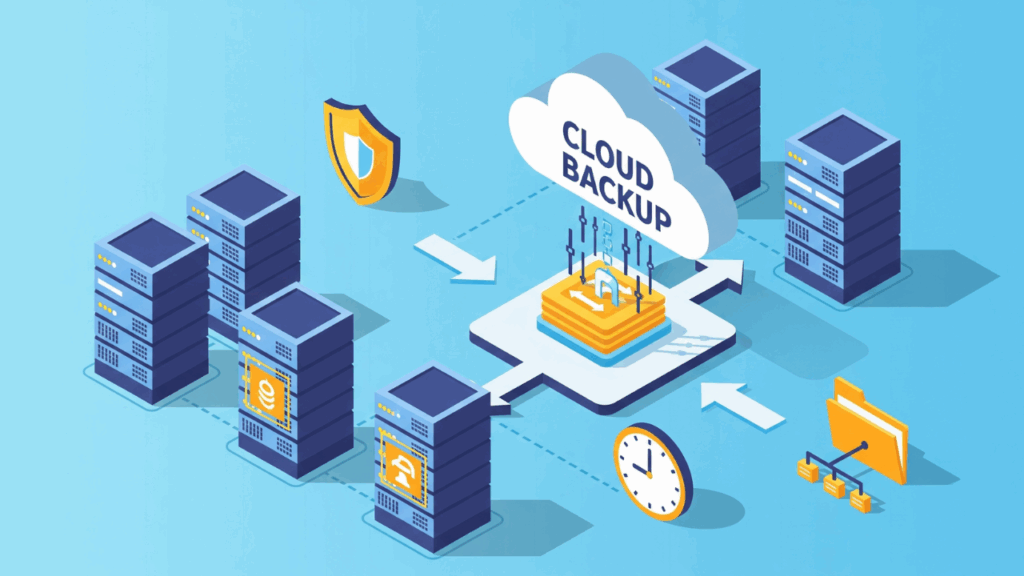

2. Backup Data dan Disaster Recovery Planning (DRP)

Dengan backup rutin dan perencanaan pemulihan bencana, kamu bisa memulihkan data dengan cepat setelah insiden seperti serangan siber atau kerusakan hardware.

3. Penggunaan Firewall dan Mitigasi DDoS

Contoh penerapan CIA Triad dalam konteks Availability adalah menggunakan firewall dan mitigasi DDoS.

Firewall akan memblokir akses ilegal, sedangkan mitigasi DDoS menjaga layanan tetap aktif meski sedang diserang dengan lonjakan trafik yang besar.

Baca juga: Penyebab Dan 6 Cara Mengatasi Ransomware Versi Cyber Studio

Studi Kasus Penerapan CIA Triad di Dunia Nyata

Salah satu contoh menarik penerapan CIA Triad adalah kasus gangguan IT yang terjadi pada Barclays, salah satu bank besar.

Di tahun 2019 lalu, Barclays mengalami gangguan sistem yang membuat layanan online dan mobile banking mereka tidak bisa diakses beberapa saat.

Dalam proses penanganannya, tim Barclays melakukan audit menyeluruh (integrity) untuk memastikan integritas datanya tidak terganggu. Setelah itu, mereka memulihkan layanan dengan cepat (availability) dengan sistem redudansi dan backup yang telah disiapkan.

Untuk menjaga kerahasiaan (confidentiality), Barclays menerapkan akses ketat pada tim IT yang bertugas menangani insiden dan memastikan data pelanggan tetap terlindungi selama proses pemulihan.

Tantangan dalam Menerapkan CIA Triad beserta Solusinya

Dalam menerapkan konsep CIA Triad, kamu bisa saja menghadapi beberapa tantangan. Berikut adalah penjelasan singkat beserta solusi yang harus dilakukan!

1. Trade-Offs Antara Aspek CIA

Terkadang, meningkatkan kerahasiaan data akan menurunkan ketersediaan layanan. Misalnya, penggunaan enkripsi berat akan memperlambat akses sistem. Untuk mengatasinya, pilihlah teknologi enkripsi yang efisien dan seimbang.

2. Kendala Teknologi, Biaya, dan SDM

Banyak bisnis yang tidak memiliki sumber daya mendukung untuk mengimplementasikan sistem keamanan canggih. Sebagai solusinya, prioritaskan risiko terbesar dan memanfaatkan layanan cloud security.

Tingkatkan Keamanan Datamu Sekarang dengan Menerapkan Konsep CIA Triad!

Dengan membaca artikel di atas, kamu sudah mendapatkan gambaran tentang contoh penerapan CIA Triad. Setelah sudah mengaplikasikan konsep ini, kamu bisa meningkatkan perlindungan data–baik untuk keperluan pribadi maupun bisnis!

Untuk mempertahankan keamanan data, cobalah untuk mengikuti juga kelas introduction to blue team dari Cyber Studio! Di sini, kamu bisa mempelajari materi yang menarik, seperti konsep CIA Triad hingga tips berkarier di bidang ini.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!