Saat banyak tim Anda yang bekerja secara hybrid atau remote, Anda perlu memprioritaskan keamanan akses jarak jauh (remote access).

Meskipun mudah dipakai, remote access juga menyimpan celah keamanan yang bisa dimanfaatkan penyerang untuk masuk ke sistem internal.

Oleh karena itu, Anda perlu menerapkan beberapa tahapan remote access testing ini untuk memastikan kontrol keamanan berjalan sebagaimana mestinya.

Tujuan Remote Access Testing

Remote access testing umumnya dilakukan untuk mengidentifikasi celah keamanan pada sistem, mengevaluasi efektivitas autentikasi dan enkripsi, dan menjamin keamanan akses.

- Mengidentifikasi Celah Keamanan pada Sistem Remote: Pengujian ini dilakukan untuk menemukan celah pada VPN, remote desktop, atau layanan akses jarak jauh lainnya agar tidak dapat diakses oleh orang tidak berkepentingan.

- Mengevaluasi Efektivitas Autentikasi dan Enkripsi: Dengan pengujian ini, Anda dapat melihat apakah autentikasi dan enkripsi remote access sudah cukup untuk menahan brute force atau pencurian kredensial.

- Menjamin Akses Hanya untuk Pengguna Berwenang: Pengujian ini dilakukan untuk memastikan bahwa kontrol akses sudah diterapkan dengan benar dan tidak ada akun atau akses yang bisa disalahgunakan.

Tahapan Remote Access Testing

Berikut adalah beberapa tahapan remote access testing yang biasa diterapkan oleh Red Team profesional dalam bisnis:

1. Information Gathering

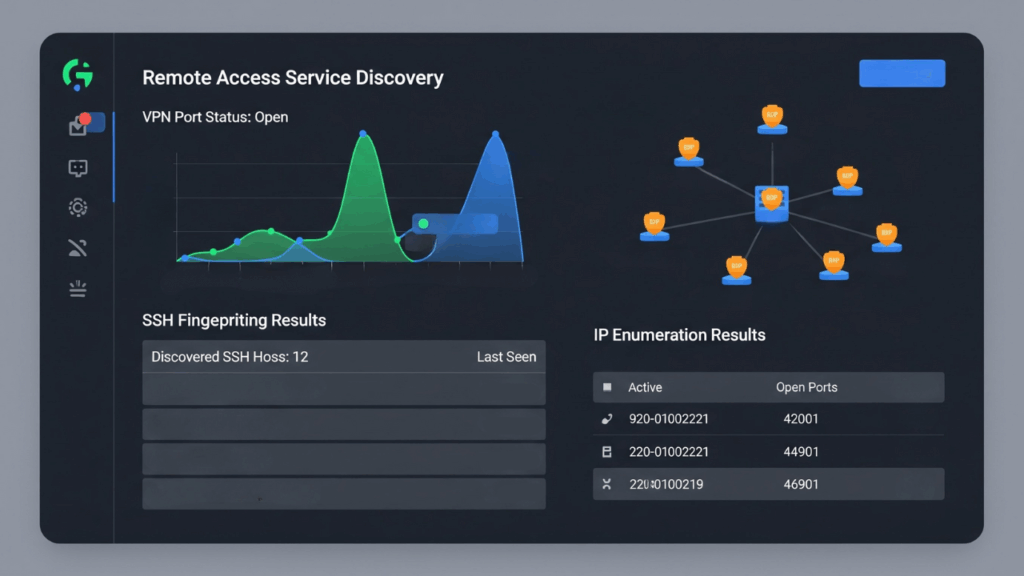

Pertama, mereka akan melakukan pengumpulan informasi tentang jaringan, layanan, dan endpoint yang mendukung remote access–misalnya seperti VPN, SSH, atau RDP yang terbuka untuk publik.

Semakin banyak informasi dikumpulkan, semakin mudah mereka memprediksi titik masuk yang mungkin dimanfaatkan hacker.

2. Vulnerability Scanning

Di tahap ini, mereka memanfaatkan tools scanning untuk mencari port terbuka, konfigurasi yang lemah, dan versi layanan yang sudah rentan.

Hasil dari pemindaian ini digunakan untuk mengidentifikasi area mana yang perlu diuji lebih dalam.

3. Exploitation

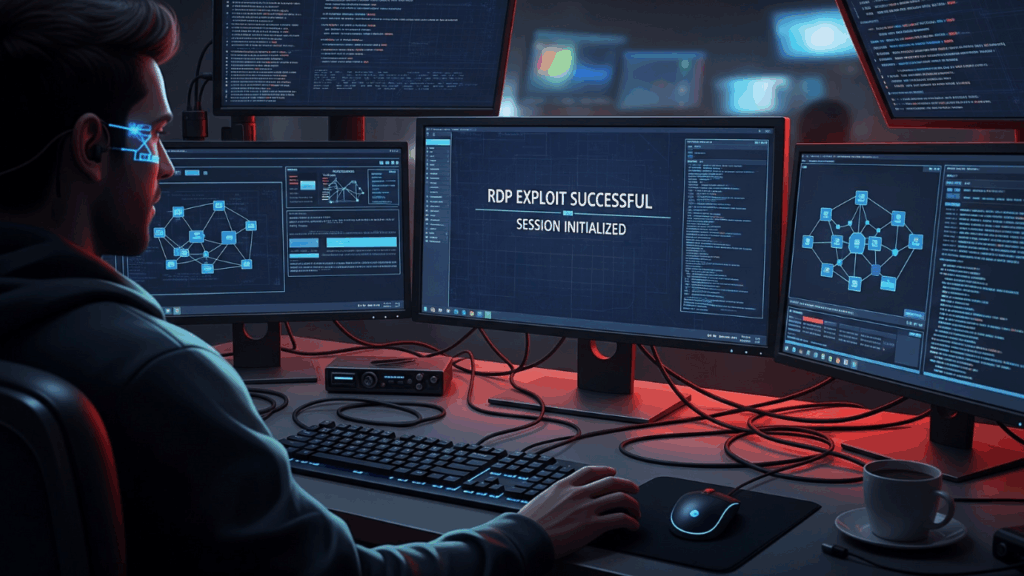

Saat menemukan celah, Red Team akan mencoba mengeksploitasinya untuk mendapatkan akses awal ke sistem.

Meskipun begitu, eksploitasi ini tetap dilakukan secara etis agar tidak merusak layanan yang sedang berjalan. Tahap ini membantu mereka memahami dampak yang terjadi saat celah tersebut dieksploitasi.

Baca juga: 9 Cara Menilai Kesiapan Bisnis untuk Simulasi Serangan Siber

4. Privilege Escalation

Setelah mendapatkan akses sistem, mereka akan mencoba untuk meningkatkan hak akses untuk menguasai sistem lebih jauh.

Tahap ini dilakukan untuk mensimulasikan bagaimana penyerang berusaha memperoleh akses administratif. Dengan ini, Anda dapat mengetahui potensi penyalahgunaan akses internal yang bisa dicegah.

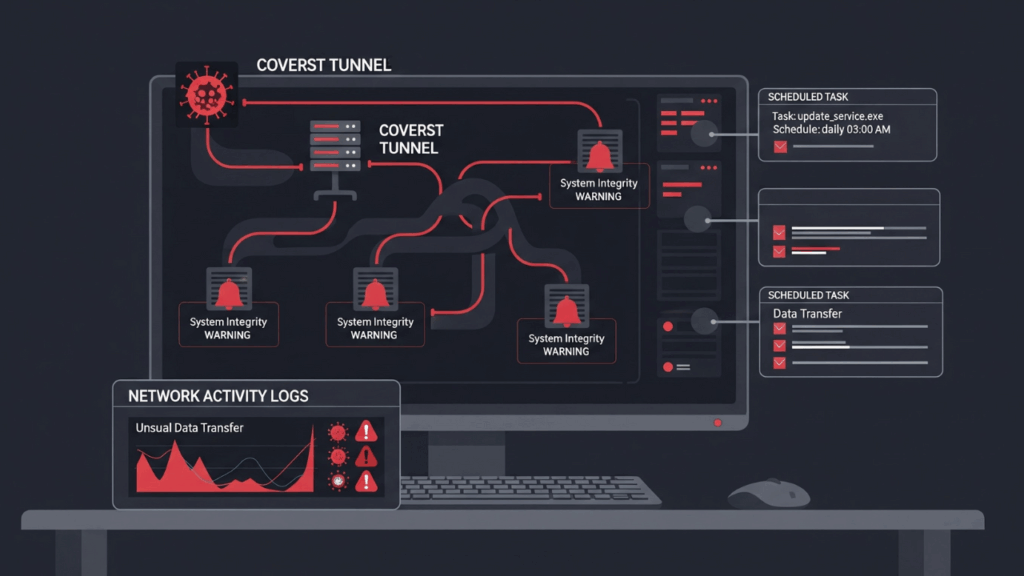

5. Post-Exploitation dan Maintaining Access

Pada tahap ini, penguji akan melihat sejauh mana mereka dapat mempertahankan akses tanpa terdeteksi oleh sistem keamanan dan menilai dampaknya terhadap kerahasiaan dan integritas data.

Dengan ini, mereka bisa memberikan gambaran jelas tentang skenario serangan yang lebih dalam dan risikonya bagi bisnis.

6. Reporting dan Mitigation

Tahap remote access testing terakhir adalah penyusunan laporan yang memuat seluruh temuan, bukti, serta rekomendasi mitigasi.

Laporan ini bisa dimanfaatkan oleh tim IT dan keamanan untuk menerapkan langkah perbaikan yang direkomendasikan.

Selain itu, dokumen ini juga menjadi bukti bahwa mereka mendokumentasikan seluruh proses testing dengan baik untuk audit mendatang.

Tools yang Umum Digunakan dalam Remote Access Testing

Saat melakukan remote access testing, Anda bisa menggunakan beberapa tools ini untuk mempercepat analisis, eksploitasi, hingga pelaporan dalam pengujian akses jarak jauh.

- Nmap: Tools untuk memetakan port terbuka, layanan aktif, dan melakukan fingerprinting sistem. Manfaatkan alat ini untuk memahami potensi attack surface dengan lebih akurat.

- Nessus: Vulnerability scanner ini dapat mendeteksi konfigurasi buruk, enkripsi lemah, dan kerentanan umum. Nessus juga menyediakan laporan risiko yang tersusun rapi dan mudah dibaca.

- Metasploit Framework: Metasploit umumnya digunakan untuk eksploitasi dan pasca-eksploitasi dalam skenario remote access testing.

- Hydra: Terakhir adalah Hydra yang digunakan untuk melakukan brute force dan dictionary attack pada berbagai protokol yang mendukung remote access.

Tips Melakukan Remote Access Testing yang Efektif

Selain tahapan-tahapan di atas, Anda bisa mengikuti tips ini untuk memastikan proses testing berjalan dengan aman, terarah, dan tidak mengganggu operasional bisnis.

1. Lakukan Pengujian Secara Berkala

Terapkan pengujian ini setiap kali ada pembaruan sistem atau perubahan konfigurasi. Hal ini membantu memastikan pembaruan tersebut tidak membuka celah baru yang tidak disadari. Siklus testing yang konsisten juga meningkatkan ketahanan keamanan secara keseluruhan.

2. Gunakan Pendekatan Ethical Hacking dengan Izin Resmi

Semua pengujian harus dilakukan dengan persetujuan tertulis dari pemilik sistem. Pendekatan ini menjaga proses tetap legal dan menghindarkan resiko kesalahpahaman internal.

Baca juga: 8 Prinsip Etika dalam Peretasan yang Wajib Ditaati

3. Catat Setiap Temuan dalam Proses Testing

Dokumentasi yang baik akan mempermudah perbaikan dan menjadi referensi audit selanjutnya. Selain itu, catatan ini juga membantu tim keamanan memahami pola kerentanan yang sering terjadi.

Terapkan Metode Testing yang Tepat

Dengan mengikuti tahapan remote access testing secara lengkap, Anda bisa mengetahui bahwa pengujian ini bukan hanya soal menemukan celah saja–namun juga memastikan apakah autentikasi, enkripsi, dan izin akses sudah benar-benar bekerja sebagaimana mestinya.

Tertarik untuk berkarier menjadi seorang Red Team? Jika iya, pertimbangkan untuk mengikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!