Tahukah kamu bahwa proses peretasan tidak terjadi secara spontan atau acak? Di balik setiap serangan, hacker akan menerapkan serangkaian langkah sistematis untuk mengidentifikasi, mengeksploitasi, dan mengambil alih sistem target.

Dengan memahami tahapan ini, kamu bisa lebih siap untuk membangun pertahanan siber yang kuat, baik sebagai pemilik sistem maupun sebagai calon ethical hacker. Sebelum memasuki tahapan tersebut, mari kita pahami dahulu kenapa kamu perlu memahami tahap peretasan ini!

Alasan Pentingnya Memahami Tahap Peretasan

Dengan memahami setiap tahap dalam proses peretasan, kamu bisa mendeteksi potensi celah sejak dini dan menyusun strategi pertahanan yang efektif dan berkelanjutan.

1. Membantu Menyusun Strategi Keamanan yang Tepat

Dengan mengetahui tahap terjadinya peretasan–dari footprinting hingga eksploitasi–membuatmu dapat menyusun pertahanan yang lebih baik. Salah satunya adalah membuat sistem deteksi dini dan menyusun respons insiden yang cepat dan tepat.

Strategi ini juga membuat pertahanan sistem kamu lebih adaptif terhadap teknik-teknik peretasan terkini.

2. Meningkatkan Efektivitas Investasi Keamanan Siber

Pernahkah kamu menginvestasikan banyak dana untuk membeli perangkat keamanan tertentu? Padahal, kamu belum paham sebenarnya menghadapi ancaman apa saja?

Dengan memahami siklus peretasan ini, kamu bisa memprioritaskan tools, pelatihan, atau audit keamanan tertentu. Dengan ini, setiap anggaran yang kamu alokasikan akan digunakan secara efisien dan sesuai dengan kebutuhan sistem.

4. Menjadi Bekal Wajib bagi Ethical Hacker dan Blue Team

Pengetahuan tentang tahap terjadinya peretasan ini juga sangat penting bagi ethical hacker atau profesi yang tergabung dalam blue team. Dengan ini, mereka bisa meningkatkan kemampuan analisis dan respons terhadap serangan yang lebih akurat.

Baca juga: Blue Team Cyber Security: Arti, Peran, Dan Kualifikasinya

Beberapa Tahap Terjadinya Peretasan

Biasanya, seorang hacker akan menerapkan langkah-langkah tersebut saat melakukan peretasan. Dengan mempelajari ini, kamu bisa lebih memahami cara kerja serangan dan menyusun strategi pencegahan yang baik.

1. Footprinting dan Reconnaissance

Awalnya, hacker akan mengumpulkan data-data tentang targetnya, baik secara aktif maupun pasif.

Dengan tools berupa Google Dork, Whois, atau metode OSINT, mereka dapat menemukan detail teknis sistem seperti IP address, struktur domain, software yang digunakan, hingga konfigurasi server.

Tahapan ini penting untuk mengetahui apa saja yang informasi dalam sistem yang terbuka bagi publik. Semakin lengkap data yang dikumpulkan, semakin tinggi kemungkinan serangan berhasil pada tahap selanjutnya.

2. Port Scanning dan Network Mapping

Setelah mengumpulkan data-data awal, mereka akan memetakan jaringan dan memindai port terbuka. Dengan tools seperti Nmap, mereka bisa menemukan layanan yang berjalan pada setiap port dan melihat respon sistemmu terhadap permintaan koneksi.

Proses ini membantu mereka mengidentifikasi celah potensial dalam sistem, seperti port yang tidak dienkripsi atau layanan lama yang aktif. Ini akan menjadi panduan utama mereka untuk menentukan titik paling lemah yang bisa diserang.

3. Packet Sniffing dan Analisa Lalu Lintas Jaringan

Selanjutnya, mereka akan menangkap dan menganalisis paket data dalam jaringan menggunakan Wireshark. Analisis ini dilakukan untuk mendeteksi data sensitif yang ditransfer antar perangkat, termasuk password yang belum dienkripsi atau informasi login. Informasi yang didapatkan ini tentu sangat bernilai bagi para hacker!

4. Vulnerability Scanning

Dengan tools seperti Nessus atau OpenVAS, hacker akan memindai sistemmu untuk menemukan kerentanan yang sudah dikenal, misalnya versi software yang memiliki bug atau konfigurasi default yang belum diubah.

Scanner ini biasanya menghasilkan laporan lengkap berisi daftar celah keamanan beserta tingkat risikonya. Dari sini, mereka akan memilih celah yang paling mudah dieksploitasi untuk melanjutkan serangan ke tahap berikutnya.

5. SQL Injection Sederhana

Salah satu bentuk serangan aplikasi web paling umum adalah SQL injection. Dengan menyisipkan query SQL ke dalam input pengguna, mereka bisa membaca, mengubah, atau menghapus data di dalam database.

Tak hanya itu, teknik ini juga dapat mengeksploitasi aplikasi yang tidak memvalidasi input dengan baik. Jika berhasil, mereka dapat mengakses data sensitifmu seperti kredensial pengguna, transaksi, hingga informasi keuangan.

6. Cross-Site Scripting (XSS)

Tahap ini dilakukan dengan menyisipkan script berbahaya ke dalam form input atau URL yang tidak terproteksi. Saat pengguna lain membuka halaman tersebut, script akan dijalankan di browser mereka tanpa sepengetahuan.

Serangan XSS juga bisa digunakan untuk mencuri cookies, melakukan aksi otomatis, atau menyebarkan malware. Teknik ini sangat efektif pada aplikasi web yang tidak menerapkan filter input dengan ketat.

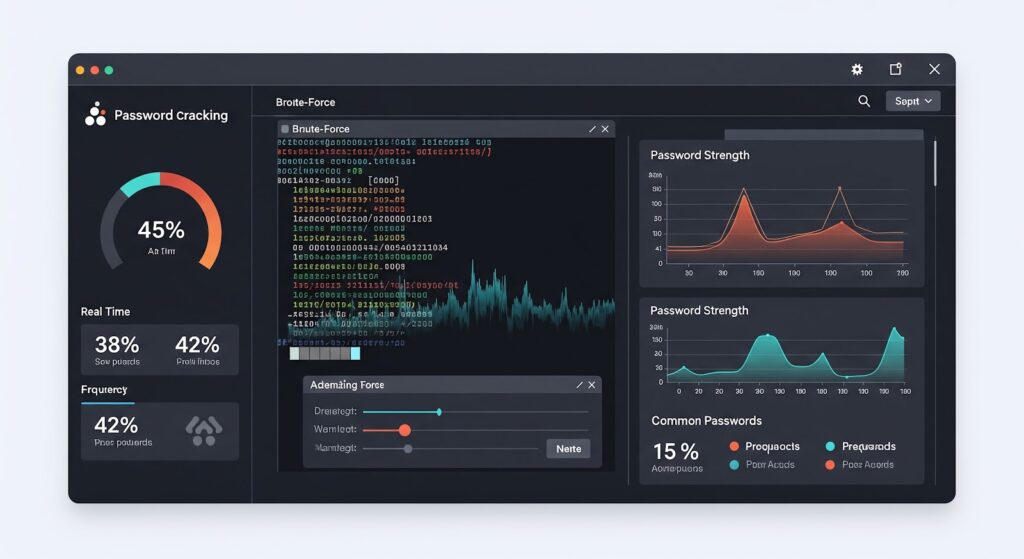

7. Password Cracking (Uji Kekuatan Sandi)

Terakhir, peretas akan mencoba mendekripsi password yang mereka temukan dalam bentuk hash. Di sini, mereka akan mencoba berbagai kombinasi password-mu dengan teknik brute-force atau dictionary attack.

Meskipun tampak seperti usaha yang nekat, teknik ini justru sering berhasil pada sistem yang menggunakan password lemah. Untuk itu, sebaiknya tingkatkan lagi kebijakan password yang digunakan dalam platform milikmu atau bisnis!

Baca juga: 7 Cara Melindungi Password dari Brute Force Attack versi Cyber Studio

Mari Hindari Peretasan oleh Hacker dengan Pertahanan Digital yang Optimal!

Itulah penjelasan tentang tahap terjadinya peretasan yang biasanya dilakukan hacker. Setelah memahami tahap-tahap di atas, kamu juga perlu mempelajari melindungi diri dari serangan di atas.

Bagaimana caranya? Cobalah untuk mengikuti kelas introduction to blue team dari Cyber Studio!

Dalam kursus ini, Anda akan mempelajari bagaimana cara hacker melakukan teknik social engineering hingga bagaimana cara melakukan pemantauan proaktif, analisis forensik, dan strategi pertahanan dengan mendeteksi ancaman.

Anda juga akan belajar langsung dari praktisi, dengan studi kasus nyata dan akses seumur hidup—hanya dengan satu kali pembayaran.

Kunjungi halaman learning path kami dan mulai langkah awal Anda untuk mempelajari bagaimana menghadapi ancaman siber modern!