Kini, ancaman siber berkembang menjadi sesuatu yang lebih kompleks. Anda tidak bisa mengandalkan respons yang tepat ketika masalah tersebut muncul.

Untuk itu, pertimbangkan juga upaya preventifnya. Salah satu strategi yang bisa dilakukan adalah menerapkan konsep shift left security. Dengan pendekatan ini, Anda bisa mengantisipasi risiko ancaman siber secara lebih dini.

Sebelum menerapkannya, mari kita pahami dahulu pengertian, manfaat, cara kerja, hingga tools dan teknologi yang digunakan.

Apa Itu Shift Left Security?

Shift left security adalah pendekatan di mana aktivitas keamanan–mulai dari perencanaan hingga pengujian–dilakukan lebih awal dalam Software Development Life Cycle.

Alih-alih menunggu hingga fase akhir pengembangan software—ketika risiko dan biaya perbaikan sudah tinggi—Anda bisa menerapkan prinsip keamanan sejak awal. Misalnya dengan menerapkan praktik secure coding atau desain yang tepat.

Berikut adalah perbedaan konsep shift left security dengan metode tradisional dalam bentuk tabel sederhana:

| Aspek | Metode Tradisional | Shift Left Security |

| Waktu Pengujian Keamanan | Dilakukan di tahap akhir pengembangan | Dilakukan sejak tahap awal pengembangan (proaktif) |

| Deteksi Bug & Kerentanan | Terlambat, setelah aplikasi hampir atau sudah selesai | Dini, saat kode sedang dikembangkan |

| Risiko Serangan | Lebih tinggi karena celah keamanan diketahui terlambat | Lebih rendah karena masalah diperbaiki sebelum deployment |

| Dampak pada Bisnis & Pengguna | Berpotensi besar jika bug ditemukan setelah rilis | Berkurang signifikan dengan deteksi dan mitigasi awal |

Baca juga: Security Software Developer: Arti, Tugas, dan Skill-skillnya

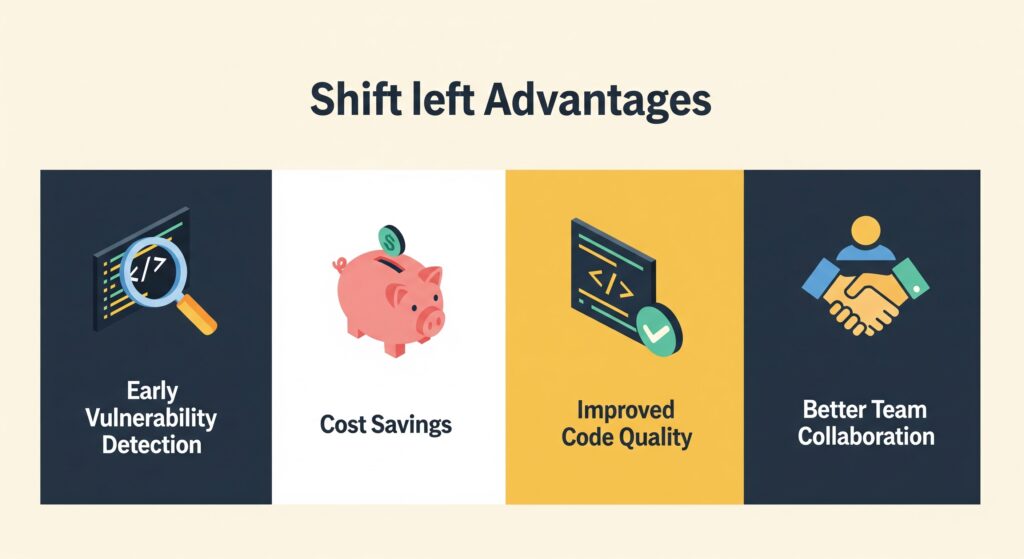

Manfaat Utama Shift Left Security untuk Bisnis

Dengan menerapkan shift left security, Anda akan mendapatkan banyak keuntungan nyata. Ini dapat menjaga stabilitas dan integritas bisnis Anda.

- Deteksi Dini Kerentanan: Dengan melakukan pemeriksaan keamanan sejak awal, Anda bisa mengidentifikasi dan memperbaiki potensi celah dan bug sejak awal.

- Penghematan Biaya dan Waktu: Memperbaiki masalah keamanan saat pengembangan berlangsung akan jauh lebih murah dan mempercepat waktu rilis produk.

- Peningkatan Kualitas Kode dan Budaya Keamanan: Developer yang sudah terbiasa menerapkan praktik secure coding menghasilkan software yang lebih aman dan berkualitas.

- Kolaborasi Tim yang Baik: Kolaborasi ini menciptakan sinergi antar tim untuk mendeteksi dan menangani ancaman secara lebih cepat dan efektif. Hal ini juga menghasilkan dan menjaga alur kerja yang terkoordinasi dan hasil yang optimal.

Cara Kerja Shift Left Security dalam SDLC

Saat mengimplementasikan shift left security, Anda perlu menyisipkan prinsip keamanan ke dalam setiap fase pengembangan software secara sistematis dan berkelanjutan. Berikut adalah langkah-langkahnya:

Penentuan Kebutuhan Keamanan Sejak Fase Perencanaan dan Desain

Pertama-tama, definisikan dahulu kebutuhan dan standar keamanan di tahap perencanaan. Ini meliputi analisa risiko, pembuatan kebijakan akses, dan desain arsitektur yang aman untuk menanamkan prinsip keamanan sejak awal.

Integrasi Pengujian Keamanan Otomatis dalam Pipeline CI/CD

Teknik pengujian keamanan otomatis seperti SAST dan DAST akan dimasukkan ke pipeline Continuous Integration/Continuous Deployment (CI/CD) sehingga Anda bisa melakukan tes pada setiap perubahan kode. Dengan otomatisasi ini, Anda bisa mendeteksi dan memperbaiki bug dan kerentanan secepat mungkin.

Pelatihan dan Pemberdayaan Developer untuk Menulis Kode Aman

Berikan pelatihan dan tools pada developer Anda untuk meningkatkan kesadaran keamanan dan mempelajari teknik secure coding. Dengan ini, mereka bisa menciptakan kode yang lebih tahan serangan.

Penunjukan Security Champions dalam Tim Pengembang

Security champions berperan untuk menghubungkan tim pengembang dan keamanan. Dengan ini, Anda bisa memastikan implementasi praktik terbaik dan membantu mengatasi tantangan keamanan secara langsung.

Tools dan Teknologi Pendukung Shift Left Security

Untuk memaksimalkan prinsip shift left security, Anda tentu membutuhkan tools dan teknologi yang mendukung otomatisasi dan monitoring keamanan secara terus-menerus. Berikut adalah beberapa di antaranya:

1. Alat Otomatisasi Pengujian Keamanan Statis (SAST) dan Dinamis (DAST)

SAST bertugas memindai kode sumber untuk menemukan kelemahan tanpa menjalankan aplikasi, sementara DAST menguji aplikasi berjalan untuk mengidentifikasi kerentanan runtime.

Kedua alat ini membantu mengidentifikasi masalah pada tahap awal pengembangan dan saat aplikasi berjalan.

2. Integrasi Tools Keamanan ke dalam Pipeline CI/CD

Mengintegrasikan tools keamanan ke pipeline CI/CD untuk mendukung scanning otomatis setiap kali ada commit baru. Hal ini akan mempercepat feedback bagi developer dan meminimalkan risiko distribusi kode yang bermasalah.

3. Penggunaan Container Security dan Scanning Image

Semakin banyak aplikasi berjalan di container, gunakan scanning image container untuk mendeteksi potensi risiko sebelum deployment. Pendekatan ini efektif dalam menjaga keamanan aplikasi di lingkungan cloud.

4. Monitoring dan Feedback Real-Time untuk Perbaikan Cepat

Dengan dashboard monitoring real-time, tim keamanan Anda bisa mengamati ancaman dan memberikan feedback cepat pada developernya agar segera menindaklanjuti isu.

Best Practices dalam Menerapkan Shift Left Security

Untuk implementasi yang optimal, lakukan beberapa best practice berikut ini:

1. Mulai dari Perencanaan Keamanan yang Matang dan Dokumentasi Lengkap

Buatlah perencanaan yang baik, seperti mendefinisikan kebijakan dan standar keamanan secara jelas serta dokumentasi atau panduan pengembangan. Dengan ini, tim Anda Ini memiliki pemahaman yang seragam mengenai ekspektasi praktik keamanan.

Baca juga: Kebijakan Keamanan Informasi Adalah: Komponen dan Manfaatnya

2. Otomatisasi Pengujian Keamanan di Setiap Tahap Pengembangan

Proses pengujian otomatis ini akan menghemat waktu dan meminimalisir risiko celah keamanan yang luput dari pengujian. Otomatisasi ini harus diterapkan sejak tahap build, testing, hingga pre-release sistem.

3. Melibatkan Semua Stakeholder dalam Proses Keamanan

Ingatlah bahwa seluruh karyawan bisnis Anda harus bertanggung jawab dalam menjaga keamanan. Libatkan juga developer, QA, operations, hingga manajemen untuk proses yang lebih menyeluruh dan efektif.

4. Evaluasi dan Perbaikan Berkelanjutan Berdasarkan Hasil Monitoring

Terakhir, lakukan evaluasi berkala dari hasil monitoring dan analisis insiden. Jadikan hasil evaluasi ini sebagai dasar untuk perbaikan sistem dan update kebijakan keamanan secara rutin.

Tingkatkan Keamanan Bisnis Maksimal Bersama Cyber Studio!

Itulah penjelasan singkat terkait konsep shift left security dalam cyber security. Dengan menerapkannya, Anda dapat mendeteksi kerentanan lebih awal, menghemat biaya, dan memperkuat budaya keamanan dalam perusahaan.

Mari tingkatkan lagi kemampuan Anda untuk merespons ancaman dengan cepat dan tepat. Ikuti kelas cyber security dari Cyber Studio untuk mendapatkan materi yang menarik–mulai dari fundamental jaringan hingga tips berkarier di bidang ini.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantu Anda tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuan Anda dalam mencegah serangan siber terkini!