Seiring berkembangnya dunia cyber security, terdapat berbagai metode deteksi ancaman baru yang canggih dan juga adaptif.

Salah satu pendekatan yang kini semakin populer adalah heuristic based detection. Banyak orang yang menjadikan metode ini sebagai strategi untuk melindungi data dan infrastrukturnya dari serangan modern yang kian canggih.

Sebelum menggunakannya, mari simak dahulu pengertian, cara kerja, kelebihan, dan contoh implementasi heuristic based detection untuk memberikan perlindungan maksimal.

Apa Itu Heuristic Based Detection?

Heuristic based detection adalah metode identifikasi ancaman yang fokus untuk menganalisis perilaku dan pola aktivitas sistem.

Sistem ini menggunakan pendekatan berbasis aturan, algoritma, serta analisis perilaku untuk mendeteksi aktivitas abnormal yang berpotensi berbahaya.

Dengan pendekatan ini, sistem keamanan Anda dapat mengantisipasi serangan yang belum pernah terdeteksi sebelumnya.

Perbandingan Heuristic Based Detection dengan Signature Based Detection

Biasanya, heuristic based detection sering dibandingkan dengan signature based detection. Simak perbedaan singkatnya dalam tabel berikut ini:

| Aspek | Heuristic Based Detection | Signature Based Detection |

| Metode Deteksi | Menganalisis perilaku dan pola aktivitas | Mencocokkan dengan database tanda tangan malware |

| Fokus | Ancaman baru dan belum dikenal | Ancaman yang sudah diketahui |

| Keunggulan | Mampu mendeteksi malware zero-day dan varian baru | Cepat dan akurat untuk malware yang sudah dikenal |

| Risiko | Bisa menghasilkan false positive | Tidak efektif untuk malware baru |

| Penggunaan Ideal | Digunakan bersama metode signature untuk perlindungan lengkap | Dasar deteksi pada antivirus konvensional |

Cara Kerja Heuristic Based Detection

Metode heuristic bekerja dengan mengamati perilaku sistem secara lebih mendalam. Dengan cara ini, mereka bisa mengidentifikasi ancaman yang tersembunyi dengan lebih cepat.

Beberapa tahapan penting dalam cara kerjanya antara lain:

1. Pemantauan Perilaku Program dan Aktivitas Sistem secara Real-time

Pertama, sistem akan memonitor aktivitas software dan sistem secara terus-menerus. Proses ini dilakukan untuk mengenali dan mencatat pola aktivitas yang tidak biasa atau mencurigakan di dalamnya.

2. Penerapan Aturan dan Algoritma

Sistem akan menerapkan aturan berbasis pola–berdasarkan pengalaman dan pengetahuannya–untuk mengidentifikasi program yang berbahaya. Pendekatan ini dilakukan untuk mengidentifikasi perilaku malware yang khas.

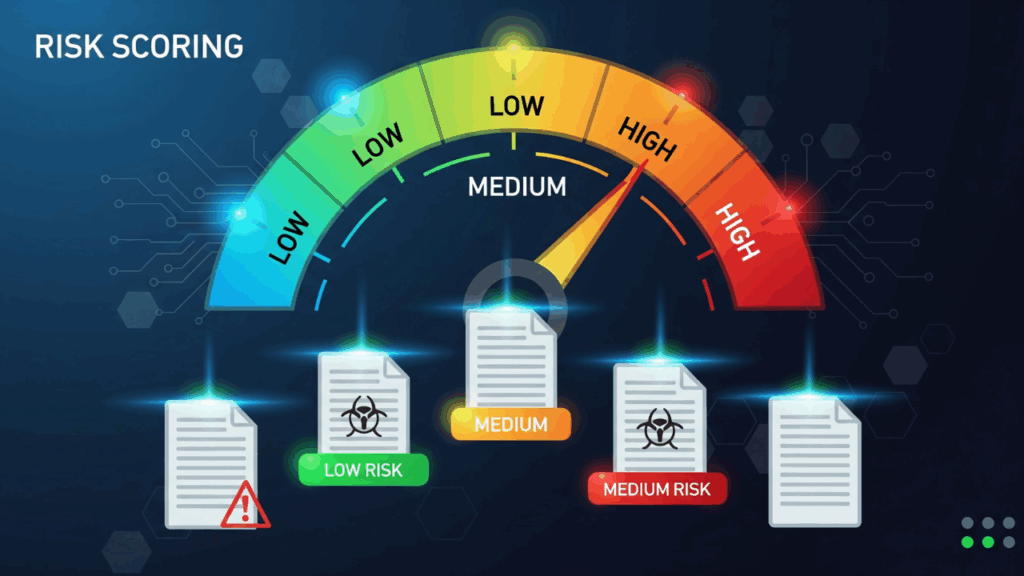

3. Pemberian Skor Risiko (Risk Scoring)

Sistem akan memberikan skor risiko untuk setiap aktivitas atau perilaku mencurigakan dalam program. Skor tersebut berfungsi untuk mengukur potensi ancaman. Semakin tinggi skornya, semakin prioritas ancaman ini ditindaklanjuti.

4. Langkah Tindak Lanjut Otomatis atau Manual

Jika skor ancaman ini melebihi batas, sistem akan langsung memblokir, mengkarantina, atau mengisolasi program yang terkena malware.

Selain itu, sistem juga mengirimkan hasil deteksi ini ke tim keamanan bisnis. Dengan begini, mereka bisa melakukan analisis lebih lanjut secara manual.

5. Pembelajaran dan Adaptasi Sistem

Terakhir, sistem akan terus meng-update aturan dan algoritmanya berdasarkan data ancaman terbaru yang terdeteksi. Berkat adaptasi ini, sistem tersebut tetap relevan dan efektif untuk menghadapi ancaman yang terus berkembang.

Kelebihan Heuristic Based Detection

Seperti teknologi keamanan lainnya, heuristic detection punya sejumlah keunggulan yang membuatnya semakin relevan di era ancaman digital modern.

- Mendeteksi Malware Baru dan Varian Unik: Metode ini bisa mendeteksi ancaman terbaru, bahkan ketika malware mengalami mutasi. Metode ini tetap bisa mengenalinya karena perilaku yang abnormal.

- Adaptif Terhadap Ancaman yang Terus Berkembang: Metode heuristic bisa menyesuaikan diri dengan pola serangan siber baru tanpa harus menunggu pembaruan signature.

- Memperkuat Lapisan Keamanan: Saat dikombinasikan bersama signature detection, metode ini memberikan perlindungan tambahan terhadap ancaman yang lolos dari deteksi berbasis tanda tangan.

Kekurangan Heuristic Based Detection

Meskipun canggih, metode ini tidak sepenuhnya sempurna. Ada beberapa kelemahan yang perlu dipahami agar penggunaannya lebih efektif.

- Resiko False Positive: Ada kemungkinan sistem salah mengenali program aman sebagai ancaman. Ini terjadi karena ia menggunakan aturan yang bersifat umum.

- Membutuhkan Sumber Daya Lebih Besar: Sistem ini memerlukan komputasi yang intensif untuk analisis perilaku secara real-time. Saat menggunakan perangkat dengan spesifikasi rendah, sistem akan mengalami penurunan kinerja.

- Potensi Eksploitasi oleh Hacker: Pelaku kejahatan siber bisa saja merancang malware yang sengaja dibuat menyerupai program normal untuk menghindari deteksi heuristic. Untuk itu, Anda harus mengkombinasikannya dengan metode lainnya.

Implementasi Heuristic Based Detection

Dalam praktiknya, heuristic detection sudah banyak digunakan di berbagai solusi keamanan modern. Beberapa implementasi yang sering dijumpai antara lain:

1. Antivirus Modern

Hampir semua antivirus menggunakan kombinasi heuristic dan signature detection.

Dengan teknik heuristic detection, tools tersebut dapat mendeteksi ancaman baru yang belum ada di database signature.

Kombinasi kedua metode ini akan melindungi perangkat Anda dari malware lama dan juga serangan zero-day yang berbahaya.

2. Firewall Pintar

Selain menyaring data yang masuk dan keluar, firewall modern juga bisa menganalisis pola trafik. Dengan fitur heuristic detection, mereka bisa mengenali serangan yang tidak wajar, meskipun tidak ada signature khususnya.

3. Endpoint Protection Platform (EPP)

Beberapa platform keamanan endpoint mengintegrasikan heuristic detection untuk memantau aplikasi dan aktivitas sistem di perangkat pengguna. Dengan pendekatan ini, Anda dapat segera mengisolasi ancaman yang muncul dari perangkat individu.

Waktunya Menerapkan Heuristic Detection untuk Perlindungan Maksimal

Dari penjelasan di atas, kita bisa melihat bahwa heuristic based detection adalah teknologi yang mampu mendeteksi ancaman baru dan kompleks dengan lebih efektif.

Meski memiliki kekurangan, metode ini tetap menjadi bagian vital dalam strategi keamanan modern.

Ingin belajar lebih dalam soal keamanan digital? Mari ikuti kelas introduction to blue team dari Cyber Studio! Di sini, Anda akan mempelajari tentang jenis-jenis ancaman serta cara menghadapinya–atau tips berkarier di bidang ini.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantu Anda agar tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuan Anda dalam mencegah serangan siber terkini!