Setelah melakukan vulnerability assessment, Anda perlu membuat laporannya secara terstruktur dan efektif.

Sayangnya, tidak semua bisnis mengerti cara memanfaatkan laporan ini karena formatnya yang kurang terstruktur dan bahasanya kompleks.

Oleh karena itu, Anda bisa membaca beberapa contoh laporan hasil vulnerability assessment di bawah ini beserta komponennya untuk mengetahui standar apa saja yang perlu ada dalam sebuah laporan profesional.

Pentingnya Menyediakan Laporan Vulnerability Assessment untuk Bisnis

Dengan membuat laporan hasil pengujian ini, Anda dapat mematuhi compliance, meningkatkan kepercayaan pelanggan, mengurangi premi asuransi, dan membangun ketahanan bisnis.

- Memenuhi Persyaratan Kepatuhan: Berbagai sektor industri mengharuskan Anda untuk membuat laporan keamanan berkala untuk keperluan audit dan regulasi.

- Meningkatkan Kepercayaan Pelanggan: Laporan ini menunjukkan kebiasaan Anda untuk menguji dan menjaga sistemnya sehingga lebih dipercaya oleh pelanggan.

- Mengurangi Premi Asuransi Siber: Premi asuransi siber bisa lebih tinggi jika Anda tidak memiliki bukti pengujian keamanan.

- Membangun Ketahanan Bisnis (Business Resilience): Laporan ini dapat mengungkap kerentanan kritikal yang dapat mengganggu operasional.

Komponen Laporan Vulnerability Assessment

Supaya lebih mudah dipahami dan penulisannya terstruktur, Anda bisa menyertakan beberapa komponen standar ini dalam laporan vulnerability assessment profesional.

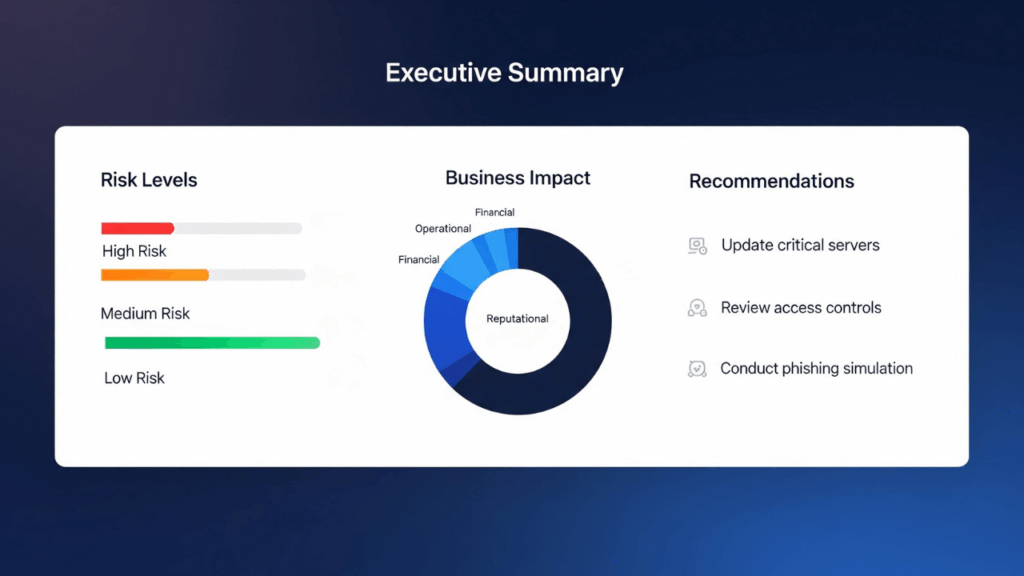

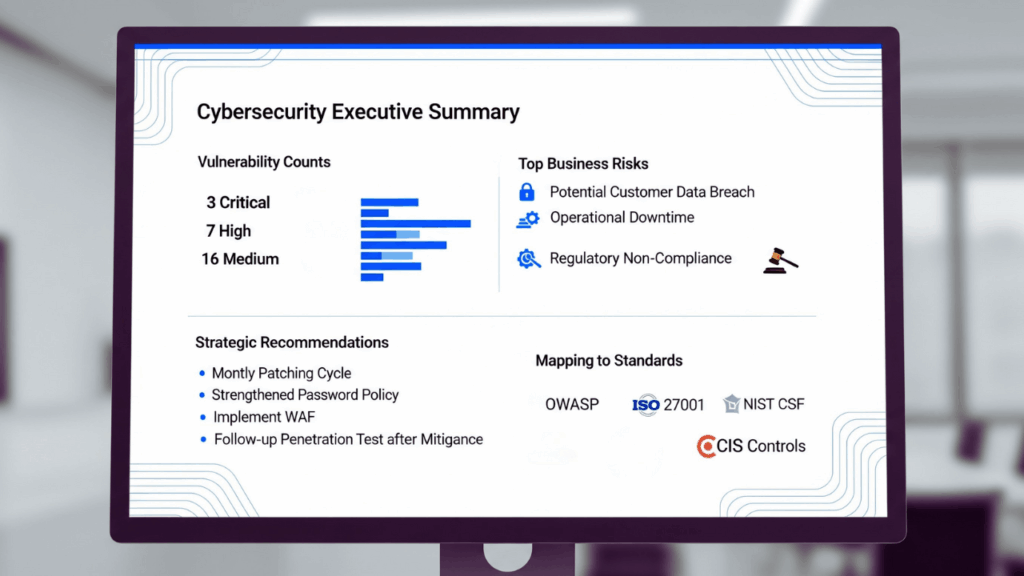

1. Executive Summary

Bagian ini merangkumkan hasil pengujian, tingkat risiko ancaman (baik high, medium, atau low), dampaknya kepada bisnis, dan rekomendasi prioritas mitigasi.

Dengan ini, pihak manajemen non-teknis bisa memahami kondisi keamanan bisnis secara cepat dan mengambil keputusan strategis.

2. Preliminary

Bagian ini menjelaskan tujuan, ruang lingkup, waktu pelaksanaan, dan batasan pengujian. Preliminary dapat dijadikan sebagai acuan agar proses pengujian dilakukan secara terarah sejak tahapan awal.

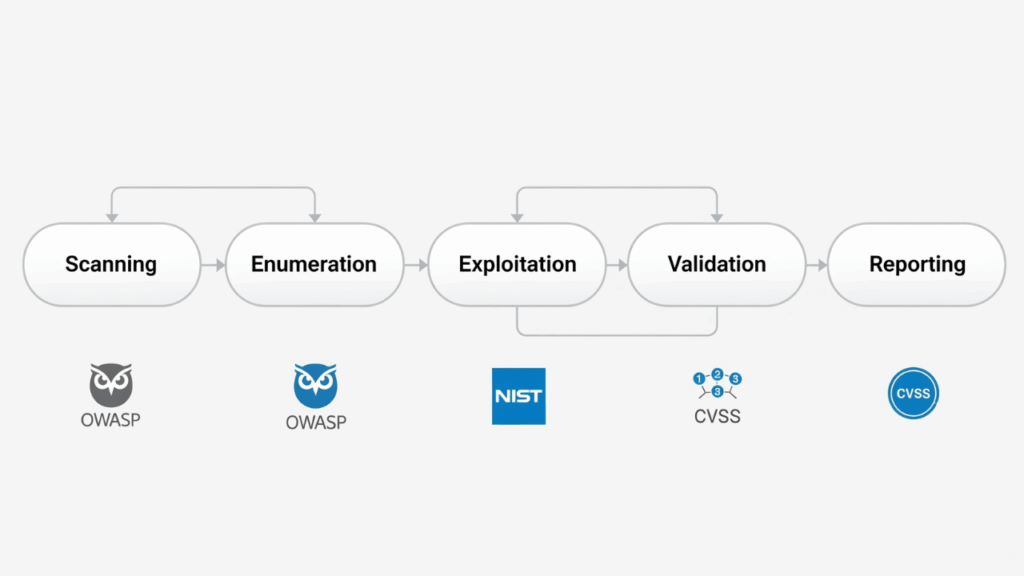

3. Metodologi

Di sini, Anda bisa menjelaskan tahapan dan teknik pengujian yang digunakan–seperti scanning, exploitation, hingga reporting–atau jenis pengujian seperti black-box, white-box, atau gray-box.

Bagian ini juga turut mencantumkan standar referensi seperti OWASP, NIST, atau CVSS. Dengan metodologi yang jelas, interpretasi hasil dapat dilakukan secara objektif.

4. Hasil Pengujian

Bagian ini berisikan daftar temuan dalam pengujian yang dilengkapi dengan tingkat risiko, bukti (screenshots/logs), dan rekomendasi perbaikan. Selain itu, ada juga deskripsi teknis agar tim IT Anda bisa melakukan mitigasi dengan mudah.

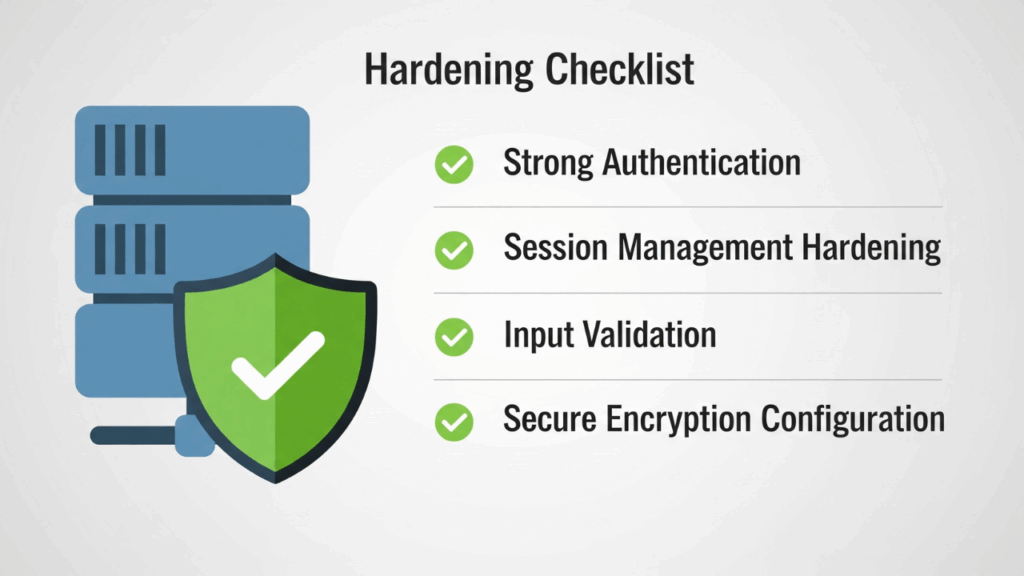

5. Hardening Guidelines

Komponen terakhir adalah hardening checklist, yaitu rekomendasi tindakan yang dilakukan setelah pengujian selesai.

Isinya meliputi penguatan autentikasi, manajemen sesi, validasi input, hingga perbaikan konfigurasi enkripsi pada aplikasi web, mobile, atau infrastruktur.

Cara Menyusun Laporan Hasil Vulnerability Assessment

Ikuti langkah-langkah berikut untuk menyusun laporan hasil vulnerability assessment dengan baik dan benar.

1. Persiapan dan Pengumpulan Informasi

Kumpulkan data lengkap tentang sistem yang diuji. Catat semua hardware, software, konfigurasi jaringan, serta kebijakan keamanan yang berlaku.

2. Identifikasi Kerentanan

Lakukan pemindaian untuk menemukan titik lemah dalam sistem. Catat setiap kerentanan beserta cara seorang penyerang dapat memanfaatkannya.

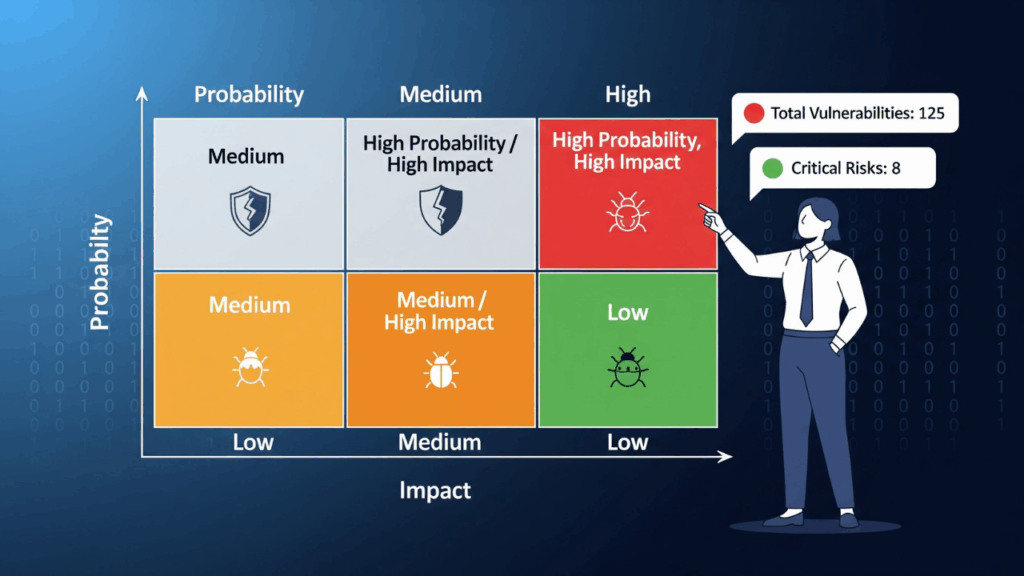

3. Analisis Risiko Kerentanan

Nilai tingkat risiko berdasarkan peluang eksploitasi dan dampaknya terhadap bisnis. Gunakan klasifikasi risiko agar prioritas mitigasi lebih jelas.

4. Deskripsi Temuan Kerentanan

Tuliskan ringkasan temuan disertai bukti teknis seperti screenshot atau log. Sertakan pula tingkat risiko dan dampaknya jika tidak segera diperbaiki.

5. Rekomendasi Perbaikan (Hardening Guidelines)

Berikan saran tindakan konkret seperti upgrade software atau perbaikan konfigurasi. Fokuskan rekomendasi pada langkah yang mampu menurunkan risiko secara signifikan.

6. Penyusunan Executive Summary

Susunlah ringkasan laporan yang mudah dipahami oleh pihak manajemen non-teknis. Jelaskan hasil temuan, tingkat risiko utama, dan rekomendasi prioritas secara singkat dan jelas.

7. Penyajian Laporan Secara Profesional

Susun laporan dengan struktur rapi meliputi metodologi, temuan, dan rekomendasi. Gunakan tabel atau grafik agar informasi lebih mudah dibaca.

8. Review dan Finalisasi

Lakukan pengecekan akhir bersama tim terkait untuk memastikan akurasi laporan. Pastikan rekomendasi realistis dan tidak ada bagian yang terlewat sebelum laporan diserahkan.

Contoh Laporan Vulnerability Assessment

Berikut adalah beberapa contoh laporan vulnerability assessment yang bisa Anda tiru:

1. Laporan Vulnerability Assessment Aplikasi Web TAS PT Pelabuhan Indonesia (Persero)

Laporan ini menunjukkan bahwa ada 165 temuan keamanan dengan rincian berikut:

- 4 kerentanan high

- 8 kerentanan medium

- 79 kerentanan low

Kerentanan ini berasal dari enkripsi SSL yang lemah, ketiadaan captcha atau limit login, kebocoran informasi konfigurasi, hingga akses fitur sensitif tanpa autentikasi yang memadai.

Seluruh temuan ini belum diperbaiki sehingga meningkatkan risiko operasional dan keamanan data perusahaan.

Anda bisa melihat laporan lengkapnya di sini.

2. Laporan Vulnerability Assessment and Penetration Testing (VAPT) Menggunakan Metode Zero Entry Hacking (ZEH) terhadap Website

Pengujian ini menggunakan metode Zero Entry Hacking (ZEH) dan berhasil menemukan celah kerentanan pada website. Berikut adalah beberapa celah yang ditemukan:

- Missing anti-clickjacking header

- Content security policy (csp) header not set

- X-content-type-options header missing

- Cross domain javascript source file inclusion

- Cookie without secure flag

- Cookie without Httponly flage

- Server leaks information via ‘x-powered-by’ HTTP response header fields.

Meskipun begitu, website ini dalam kondisi yang cukup baik berdasarkan pengukuran dengan CVSS karena menemukan 3 kerentanan medium dan 4 kerentanan low.

Meskipun berbentuk artikel jurnal, Anda tetap bisa mencontohnya untuk membuat laporan vulnerability assessment yang tepat. Mari lihat laporan lengkapnya di sini.

3. Vulnerability Assessment And Penetration Testing (Vapt) pada Website Layanan Akademik Universitas Xyz

Contoh laporan vulnerability assessment terakhir ini dilakukan untuk menguji kerentanan sistem aplikasi sistem informasi laporan Diskominfo dan sandi Aceh.

Pengujian ini dilakukan dengan metode VAPT Life Cycle dan framework CVSS. Hasil pengujian ini berhasil menemukan 1 kerentanan high dan 3 kerentanan medium.

Berikut adalah jenis-jenis kerentanan yang ditemukan:

- DNS Server Spoofed Request Amplification DDoS

- SSL Certificate Cannot Be Trusted

- DNS Server Cache Snooping Remote Information Disclosure

- DNS Server Recursive Query Cache Poisoning Weakness.

Meskipun berbentuk artikel jurnal, Anda tetap bisa mencontohnya untuk membuat laporan vulnerability assessment yang tepat. Mari lihat laporan lengkapnya di sini.

Akhiri Kerentanan dengan Laporan Vulnerability Assessment yang Tepat

Itulah beberapa komponen dan contoh laporan hasil vulnerability yang dapat Anda contoh. Dengan memahami artikel ini, Anda bisa membuat laporan yang benar-benar bermanfaat.

Tertarik untuk mempelajari cara melakukan pengujian dengan tepat? Mari ikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, Anda dapat mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantu Anda tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuan Anda dalam mencegah serangan siber terkini!