OSINT atau Open Source Intelligence adalah metode pengumpulan data dari sumber yang tersedia secara publik.

Dengan OSINT, kamu bisa menyusuri jejak digital yang dapat mengungkap identitas, aktivitas, dan potensi ancaman keamanan yang tersembunyi.

Mari simak bagaimana cara menggunakan OSINT secara tepat untuk mengumpulkan informasi digital yang penting dari berbagai sumber terbuka!

Pentingnya Jejak Digital dalam Dunia Cyber Security

Jejak digital dapat mempengaruhi tingkat keamanan, reputasi, hingga privasi seseorang maupun kelompok. Data yang tersebar tanpa pengawasan sering menjadi pintu masuk serangan siber.

Berkat OSINT, kamu dapat mengidentifikasi risiko melalui informasi yang terlihat sepele seperti email, username, atau domain.

Cara Menggunakan OSINT untuk Mengumpulkan Jejak Digital

Berikut adalah langkah-langkah praktis yang bisa dilakukan agar Anda tidak lagi kesulitan menentukan mana area yang harus didahulukan.

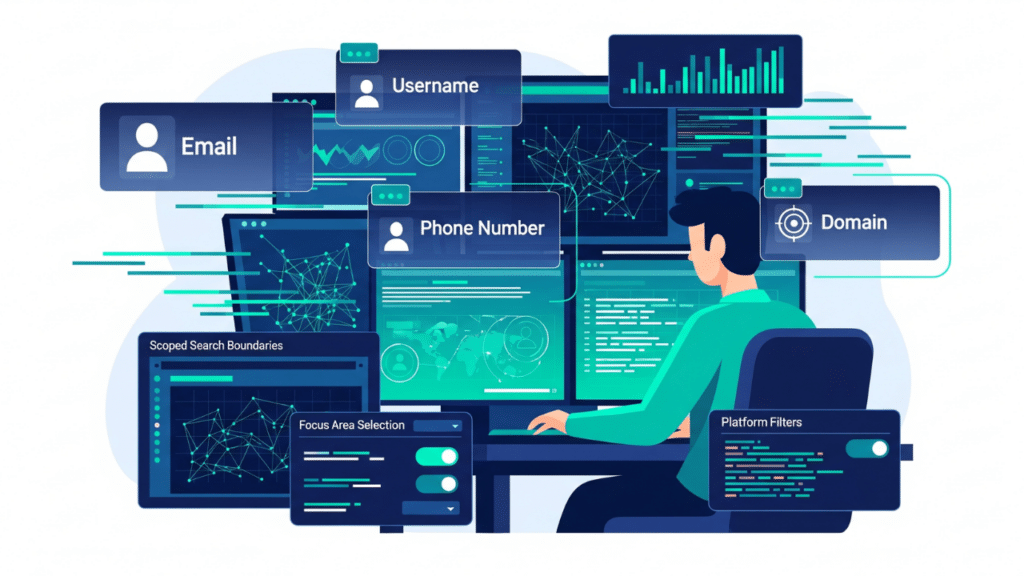

1. Menentukan Target Informasi

Pertama, tentukan apa saja yang ingin kamu cari–contohnya email, username, domain, nomor telepon, foto, atau identitas perusahaan.

Terapkan juga metode scoping supaya proses investigasimu tetap pada tujuan awal. Untuk itu, kamu bisa menentukan batasan waktu, lokasi, atau platform untuk memfokuskan pencarian.

2. Mengumpulkan Informasi Dasar (Surface-Level OSINT)

Carilah data-data yang umum melalui Google Dorks, Bing, atau DuckDuckGo. Di proses ini, kamu bisa menggunakan keyword seperti site:, filetype:, intitle:, hingga inurl: untuk mempersempit hasil pencarian.

Strategi ini membantu menemukan dokumen publik, halaman tersembunyi, atau informasi teknis tertentu.

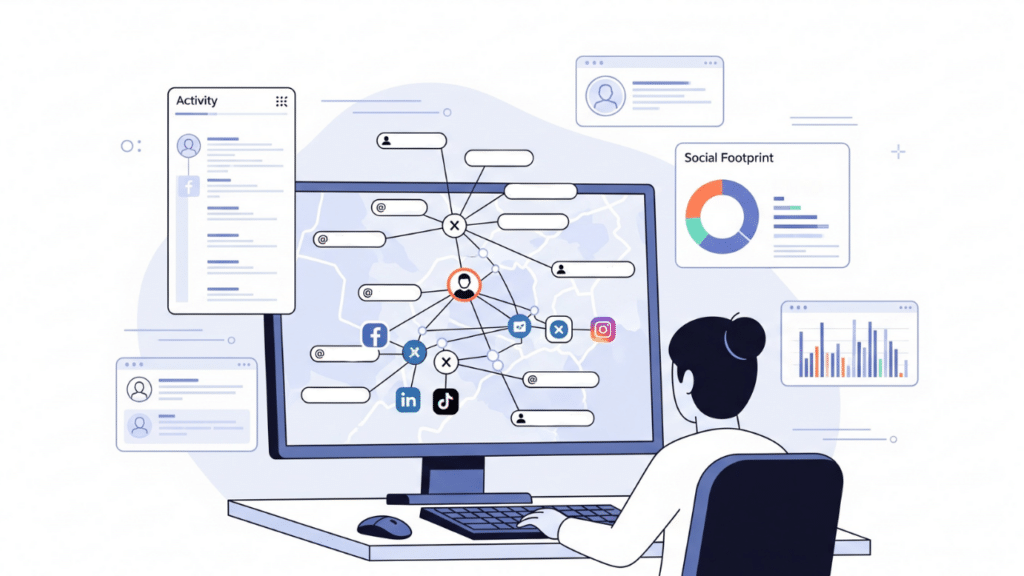

3. Melacak Identitas Digital di Media Sosial

Gunakan tools seperti Sherlock, Social Analyzer, dan Maltego untuk enumerasi di berbagai platform sosial.

Di sini, kamu bisa mendeteksi berbagai informasi seperti aktivitas digital, postingan username lama, lokasi, hingga jaringan relasi untuk memahami perilaku target secara lebih detail.

4. Memeriksa Email, Nomor Telepon, dan Kredensial Bocor

Selanjutnya, lakukan validasi kebocoran data dengan tools seperti Have I Been Pwned, Dehashed, EmailRep, dan PhoneInfoga.

Proses ini sangat penting untuk mengetahui reputasi email, kebocoran password, keterkaitan identitas antara akun, dan risiko identitas digital.

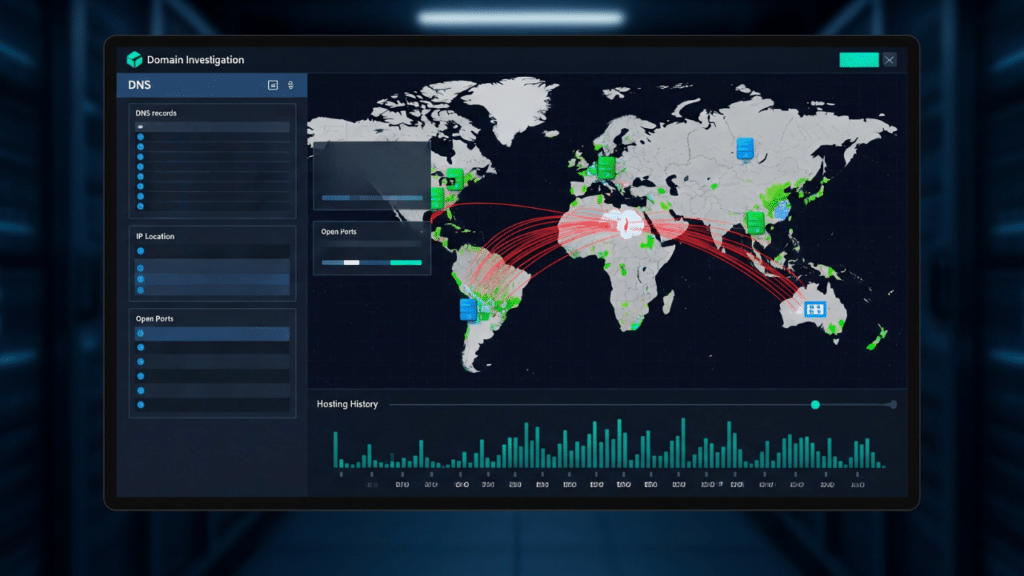

5. Menelusuri Jejak Website, Domain, dan Alamat IP

Gunakan SecurityTrails, Shodan, Censys, hingga WHOIS untuk mengidentifikasi detail teknis domain dan server target.

Dalam proses ini, kamu bisa melihat lokasi server, DNS record, hingga open ports yang terekspos untuk mendeteksi konfigurasi berbahaya atau history hosting sebelumnya.

6. Mengecek Metadata File dan Gambar

Dengan tools pemeriksa metadata seperti ExifTool atau fitur reverse image search (Google Lens, TinEye), kamu dapat membaca metadata.

Setiap foto atau dokumen bisa menyimpan data berupa lokasi foto, waktu pengambilan gambar, hingga perangkat yang digunakan. Informasi ini tersembunyi dan sangat berharga untuk investigasi forensik digital.

7. Melakukan Pencarian Geolokasi

Lalu, lacaklah posisi objek dalam foto atau video untuk memvalidasi lokasi, kejadian, atau alibi target dengan akurat.

Tools yang dapat digunakan antara lain Google Maps, Street View, dan SunCalc. Proses ini sangat efektif untuk memecahkan kasus hoax dan investigasi kriminal.

8. Pemeriksaan Dark Web (Advanced OSINT)

Langkah terakhir adalah menggunakan Ahmia atau Onion Search Engine untuk menelusuri data di dark web.

Metode ini digunakan untuk monitoring kebocoran data atau aktivitas ilegal lainnya yang tidak tersedia di internet publik biasa.

Contoh Alur Pengumpulan Jejak Digital dengan OSINT

Berikut adalah beberapa urutan langkah yang biasanya dilakukan jika kamu ingin menggunakan OSINT secara lebih sistematis dan terstruktur!

- Mulai dari Identitas Dasar: Mulailah mencari informasi yang mudah dilacak seperti nama, email, atau username untuk menemukan data yang lebih spesifik.

- Cek Keberadaan Akun di Berbagai Platform: Telusuri akun tersebut di media sosial atau layanan online lainnya. Di sini, perhatikan interaksi dan aktivitas digital yang pernah dilakukan.

- Lanjutkan ke Domain, IP, Metadata, dan Dokumen Publik: Lakukan analisis teknis pada website dan sistem yang terkait untuk menemukan metadata yang memperkuat dugaan atau temuan sebelumnya.

- Korelasikan Data dari Berbagai Sumber: Hubungkan setiap informasi yang terkumpul untuk menemukan relasi tertentu sehingga kamu mendapatkan konteks dan kronologi digital yang lebih jelas.

- Susun Profil Digital Lengkap: Rangkumlah setiap temuan menjadi sebuah profil digital yang terstruktur. Profil ini dapat dipakai untuk analisis lebih lanjut.

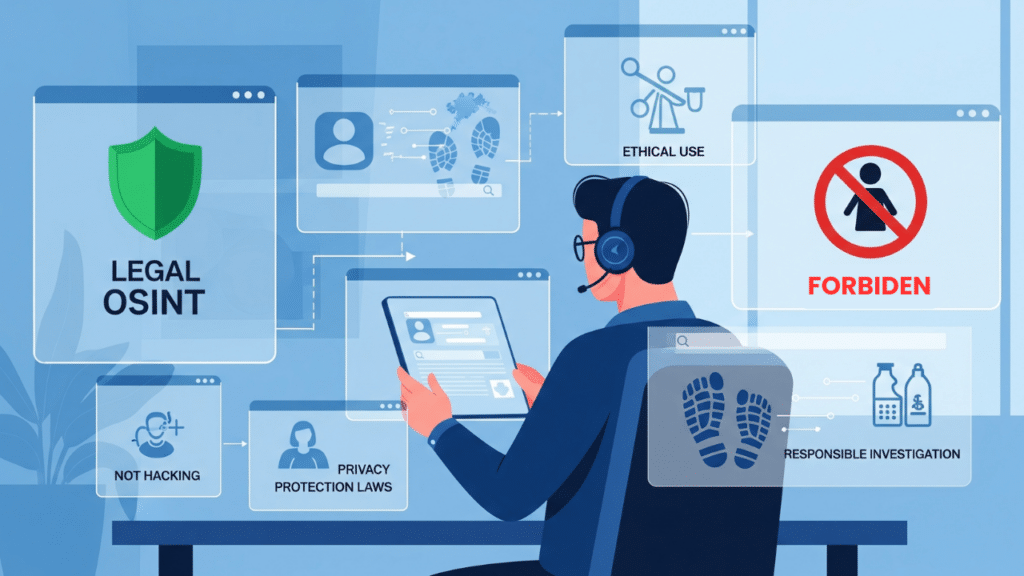

Batasan dan Etika Penggunaan OSINT

Ingatlah bahwa kamu harus menggunakan OSINT dengan legal dan bertanggung jawab. Berikut adalah beberapa batasan dan etika yang perlu diperhatikan, yaitu:

- OSINT Tidak Sama dengan Hacking: Pengumpulan data HARUS dilakukan melalui sumber terbuka–bukan eksploitasi kerentanan–supaya sepenuhnya legal.

- Data Harus Digunakan Secara Etis: Informasi yang ditemukan harus digunakan dalam kebutuhan keamanan yang sah. Penyalahgunaan data akan mendapatkan konsekuensi hukum yang serius.

- OSINT untuk Doxing atau Stalking Adalah Ilegal: Hindari tindakan yang melanggar hukum dan etika digital karena OSINT seharusnya membantu keamanan.

- Terapkan Prinsip Responsible Investigation: Investigasi harus dilakukan dengan mematuhi kebijakan hukum dan regulasi privasi untuk menjaga profesionalitas praktik OSINT.

Ingin Mendalami OSINT dan Forensik Digital Lebih Dalam?

Itulah panduan tentang cara menggunakan OSINT untuk keperluan investigasi digital. Dengan pendekatan ini, kamu bisa mengumpulkan informasi-informasi pribadi yang terekspos dan meminimalisir risiko keamanan siber.

Untuk menjaga keamanan sistem Anda, mari ikuti kelas introduction to blue team dari Cyber Studio. Di sini, kamu akan mempelajari tentang jenis-jenis ancaman serta cara menghadapinya–atau tips berkarier di bidang ini.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu agar tetap unggul di dunia profesional.

Jangan tunggu sampai ada serangan terjadi. Mari jaga keamanan pribadi dan bisnismu dari ancaman siber yang mengintai!