Dalam dunia keamanan siber modern, simulasi serangan menjadi salah satu metode terbaik untuk menguji ketahanan infrastruktur bisnis Anda.

Namun, meski efektif, setiap pengujian tetap memiliki batasan simulasi serangan yang harus diterapkan agar tidak menimbulkan kerusakan, pelanggaran hukum, atau gangguan operasional.

Untuk itu, mari kenali berbagai jenis batasan simulasi serangan yang perlu Anda pelajari beserta cara menerapkan dan contoh penerapannya untuk ditiru dalam aktivitas bisnis sehari-hari.

Pentingnya Memahami Batasan Simulasi Serangan

Sebelum melakukan pengujian, perusahaan perlu memahami alasan mengapa batasan penting untuk ditetapkan.

- Mencegah Kerusakan Sistem Produksi: Tanpa batasan yang jelas, serangan simulasi bisa memicu crash atau error pada sistem yang sedang digunakan pelanggan.

- Menghindari Pelanggaran Hukum atau Regulasi: Kesalahan simulasi dapat berpotensi melanggar regulasi, seperti UU ITE atau GDPR.

- Menjaga Etika Profesional dan Keamanan Data Pengguna: Dengan batasan, penguji tidak akan bertindak di luar tanggung jawabnya dan menjaga integritas data sensitif.

- Memastikan Hasil Pengujian Tetap Relevan dan Terukur: Tanpa batasan, pengujian bisa melebar terlalu jauh dan tidak fokus pada risiko utama.

Baca juga: 9 Cara Menilai Kesiapan Bisnis untuk Simulasi Serangan Siber

Jenis Batasan Simulasi Serangan yang Perlu Diperhatikan

Berikut adalah beberapa batasan simulasi serangan yang harus penguji ikuti. Setiap batasannya bervariasi karena memiliki karakteristik yang berbeda.

1. Batasan Teknis

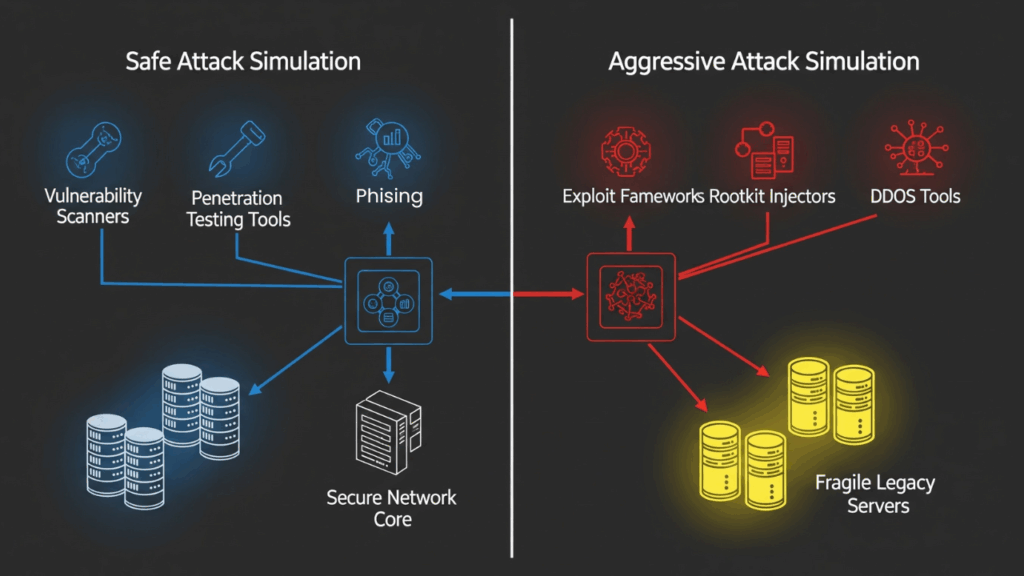

Batasan teknis mencakup teknik-teknik apa saja yang aman diterapkan dalam simulasi. Beberapa metode berpotensi merusak sistem dan menyebabkan overload, crash, bahkan kebocoran data.

Infrastruktur yang sudah kuno atau aplikasi legacy pun cenderung lebih rentan ketika diuji dengan metode agresif.

2. Batasan Etika

Batasan ini mengajarkan penguji untuk melakukan simulasi serangan yang tidak mengganggu operasional, bahkan menyebabkan downtime pada layanan kritikal.

Selain itu, mereka juga tidak diizinkan untuk mengambil data berlebihan, menjalankan malware asli, dan menggunakan payload berbahaya dalam kondisi terkendali.

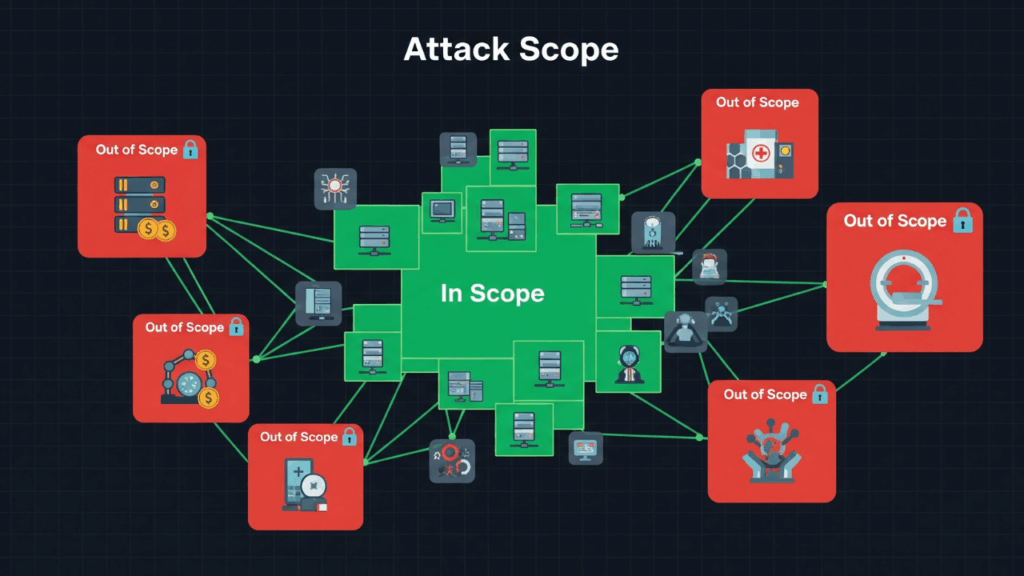

3. Batasan Ruang Lingkup (Scope)

Ada beberapa sistem yang sepenuhnya dilarang untuk diuji–seperti core banking atau perangkat medis–karena dapat menyebabkan kerusakan serius.

Penguji hanya boleh melakukan simulasi pada area yang disetujui saja untuk meminimalisir risiko gangguan.

4. Batasan Waktu dan Sumber Daya

Biasanya, red team memiliki waktu pengujian yang terbatas sehingga tidak dapat melakukan semua skenario.

Selain itu, keterbatasan anggaran juga membatasi kedalaman pengujian sehingga mereka harus fokus pada area berisiko tinggi saja.

5. Batasan Legal dan Regulasi

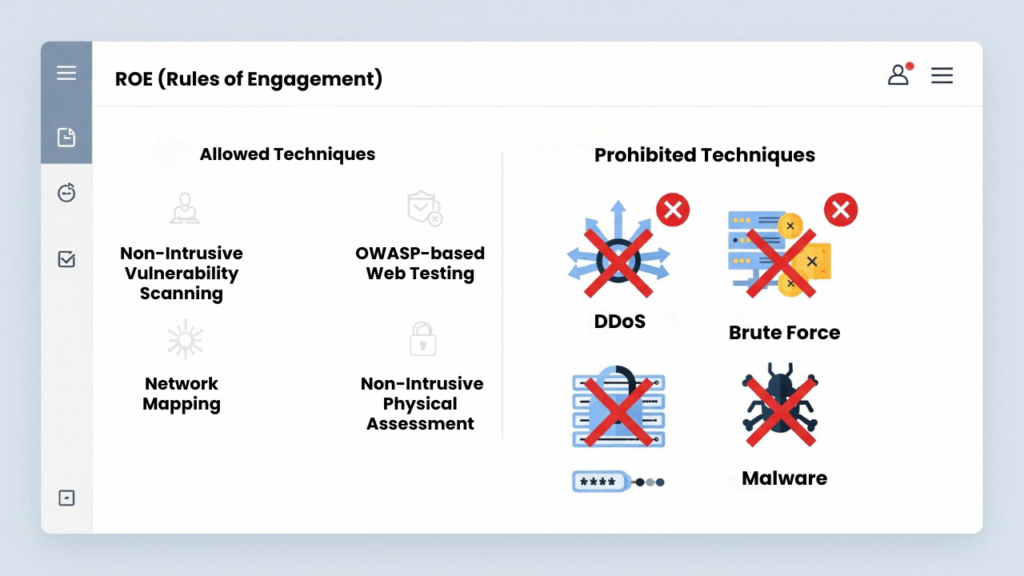

Batasan simulasi serangan ini mengharuskan penguji untuk melakukan simulasi sesuai dengan izin tertulis atau Rules of Engagement (RoE).

Dalam beberapa industri, pengujian juga harus mengikuti kerangka hukum seperti GDPR, PCI DSS, atau aturan internal perusahaan.

Penguji juga tidak boleh menyentuh, mengunduh, atau memanfaatkan data pribadi tanpa persetujuan.

Risiko Jika Tidak Mentaati Batasan Simulasi Serangan

Jika tidak mentaati batasan simulasi serangan ini, Anda akan mendapati beberapa risiko berikut:

- Sistem Crash atau Downtime pada Layanan Kritikal: Serangan agresif dapat menurunkan performa atau mematikan sistem tiba-tiba yang mengganggu pengalaman pelanggan.

- Kehilangan Data atau Korupsi Database: Eksploitasi yang tidak terkendali dapat merusak file penting atau mengacaukan integritas database.

- Kebocoran Data Pribadi: Tanpa batasan, penguji dapat mengakses data sensitif yang seharusnya terlindungi.

- Pelanggaran Hukum dengan Konsekuensi Pidana atau Denda: Mengakses situs tanpa izin berpotensi mendapatkan sanksi berdasarkan peraturan negara dan sektor industri.

- Reputasi Bisnis Menurun Bila terjadi Insiden Internal: Stakeholder akan kehilangan kepercayaan bila pengujian internal justru berdampak negatif.

Cara Menentukan Batasan Simulasi Serangan

Ikuti langkah-langkah berikut ini untuk menentukan batasan simulasi serangan agar pengujian tetap aman dan efektif.

1. Tentukan Ruang Lingkup Uji (In/Out of Scope)

Rincikan sistem, jaringan, aplikasi, atau modul yang boleh dan tidak boleh diuji. Definisikan juga IP range atau endpoint agar aktivitas pengujian tidak menyentuh area sensitif. Semakin jelas ruang lingkup, semakin kecil kemungkinan risiko kesalahan pengujian.

2. Buat Rules of Engagement (RoE)

Dokumen ini mencakup teknik serangan yang diizinkan dan yang dilarang. Misalnya, DDoS atau brute force agresif biasanya tidak diperbolehkan untuk sistem produksi.

Selain itu, ROE juga mengatur kapan pengujian boleh dilakukan dan bagaimana penguji harus melaporkan hasilnya.

3. Tentukan Batasan Dampak

Pengujian tidak boleh mengganggu operasional sehingga Anda perlu menerapkan mekanisme monitoring real-time.

Jika terjadi indikasi gangguan, pengujian harus menghentikan pengujian. Siapkan juga prosedur sebelum melakukan pengujian secara real-time.

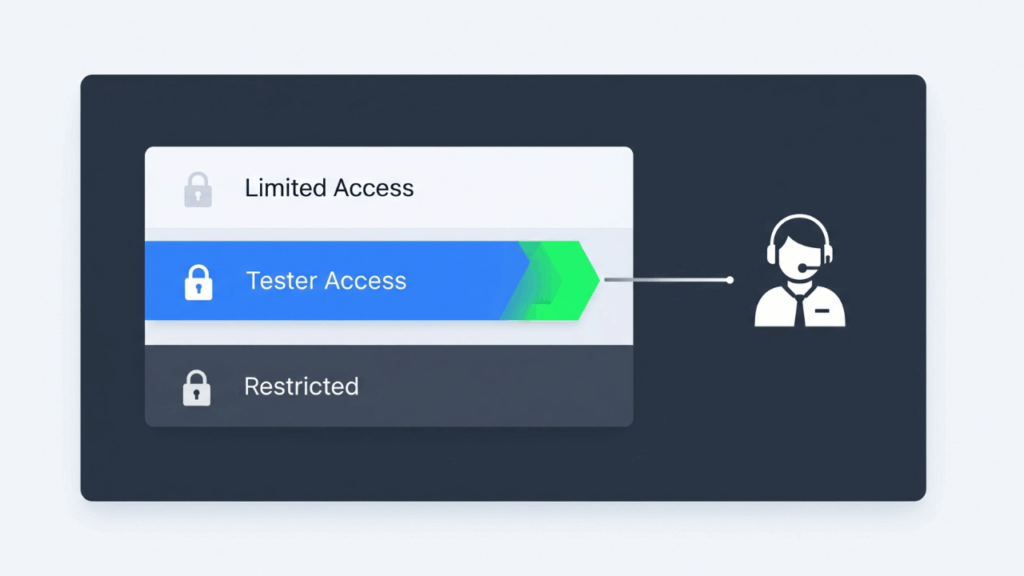

4. Tentukan Hak Akses Penguji

Anda bisa memberikan akses tertentu pada penguji sehingga pengujian tetap realistis tanpa melebihi batasan. Akses yang terlalu besar berisiko membuka peluang penyalahgunaan atau gangguan sistem.

5. Dokumentasikan Segala Risiko yang Disetujui

Semua pihak harus memahami risiko dari pengujian, termasuk kemungkinan dampaknya. Dokumentasi ini membantu menghindari kesalahpahaman antara manajemen, tim keamanan, dan penguji eksternal.

Contoh Batasan Simulasi Serangan yang Dapat Anda Terapkan

Berikut adalah batasan yang umum diterapkan perusahaan untuk menjaga keamanan:

- Dilarang melakukan social engineering pada karyawan tertentu, termasuk tim HR atau finance.

- Dilarang menyerang sistem pembayaran/kesehatan secara langsung karena terlalu kritikal dan berpotensi menyebabkan kerugian besar.

- Lakukan eksploitasi tanpa mengambil data asli, melainkan contoh data atau dummy.

- Dilarang menjalankan malware secara live supaya tidak menimbulkan kerusakan tak terduga.

- Lakukan tes hanya pada periode non-peak untuk mengurangi risiko gangguan layanan yang sedang ramai.

Baca juga: 8 Prinsip Etika dalam Peretasan yang Wajib Ditaati

Bangun Keamanan Internal dengan Lebih Cerdas

Itulah beberapa batasan simulasi serangan yang harus diterapkan, khususnya oleh Red Team.

Dengan ruang lingkup yang jelas, bisnis akan mendapatkan manfaat simulasi yang maksimal tanpa mengorbankan keamanan operasional maupun legal.

Tertarik untuk mendalami dunia Red Team dan berkarier menjadi salah satunya? Mari ikuti kelas Red Team Fundamental dari Cyber Studio!

Dalam kursus ini, kamu akan mempelajari banyak hal, seperti Human Level Threat, Network Level Threat, hingga tips berkarier menjadi seorang Red Team.

Dengan panduan dari mentor berpengalaman dan studi kasus nyata dari industri, kami membantumu tetap unggul di dunia profesional.

Kunjungi halaman learning path kami dan tingkatkan pengetahuanmu dalam mencegah serangan siber terkini!